Report sulla risposta agli incidenti - 2026

Report sulla

risposta

agli incidenti

globale 2026

Report sulla

risposta

agli incidenti

globale 2026

Vediamo quattro tendenze principali che daranno forma al panorama delle minacce per il 2026.

Primo, l'AI è diventata un moltiplicatore di forze per gli attori di minacce . Comprime il ciclo di vita dell'attacco, dall'accesso all'impatto, introducendo contemporaneamente nuovi vettori. Questo cambio di velocità è misurabile: nel 2025, la velocità di esfiltrazione degli attacchi più veloci è quadruplicata.

Secondo, l'identità è diventata la strada più affidabile per il successo degli autori di attacchi. I punti deboli dell'identità hanno avuto un ruolo importante in quasi il 90% delle indagini di Unit 42. Gli autori degli attacchi "accedono" sempre più spesso con credenziali e token rubati, sfruttando proprietà di identità frammentate per scalare i privilegi e muoversi lateralmente.

Terzo, il rischio della catena di fornitura del software si è esteso oltre il codice vulnerabile all'uso improprio di connettività attendibile.Gli autori degli attacchi sfruttano integrazioni SaaS (Software-as-a-Service), strumenti di fornitori e dipendenze di applicazioni per aggirare i perimetri in scala. Questo sposta l'impatto da una compromissione isolata a un'interruzione delle operazioni diffusa.

Quarto, gli attori di Stati-Nazione stanno adattando tattiche di infiltrazione e persistenza nei moderni ambienti operativi aziendali. Questi attori si affidano sempre di più all'infiltrazione guidata da persone (falsi impieghi, identità sintetiche) e a una compromissione più profonda dell'infrastruttura centrale e delle piattaforme di virtualizzazione, con i primi segnali di un'attività di spionaggio abilitata dall'AI utilizzata per rafforzare questi punti d'appoggio.

Sebbene queste quattro tendenze rappresentino ciascuna una sfida, il successo degli autori degli attacchi è raramente determinato da un singolo vettore di attacco. In oltre 750 interventi di risposta agli incidenti (IR, Incident Response), l'87% delle intrusioni ha coinvolto attività su più superfici di attacco. Ciò significa che i difensori devono proteggere insieme endpoint, reti, infrastruttura cloud, applicazioni SaaS e identità. Inoltre, quasi la metà (48%) ha coinvolto attività basate su browser, a testimonianza di quanto spesso gli attacchi attraversino flussi di lavoro di routine come e-mail, accesso al Web e utilizzo quotidiano di SaaS.

La maggior parte delle violazioni è stata causata dall'esposizione, non dalla sofisticazione dell'autore degli attacchi. Infatti, in oltre il 90% delle violazioni, lacune evitabili hanno materialmente permesso l'intrusione: visibilità limitata, controlli applicati in modo incoerente o eccessiva fiducia nell'identità. Queste condizioni hanno ritardato il rilevamento, creato percorsi per il movimento laterale e aumentato l'impatto una volta che gli autori degli attacchi hanno ottenuto l'accesso.

I leader della sicurezza devono colmare le lacune su cui si basano gli autori degli attacchi. In primo luogo, ridurre l'esposizione proteggendo l'ecosistema delle applicazioni, comprese dipendenze e integrazioni di terze parti, e rafforzando il browser, da cui partono molte intrusioni. Parallelamente, ridurre l'area di impatto migliorando l'approccio zero trust e rafforzando la gestione di identità e accesso (IAM) per eliminare la fiducia eccessiva e limitare il movimento laterale. Infine, come ultima linea di difesa, assicurare che il centro operativo di sicurezza (SOC) sia in grado di rilevare e contenere le minacce alla velocità della macchina, consolidando la telemetria e automatizzando la risposta.

Nel 2025, Unit 42 ha risposto a più di 750 incidenti informatici gravi. I nostri team hanno lavorato con grandi organizzazioni alle prese con estorsioni, intrusioni di rete, furti di dati e minacce persistenti avanzate. Gli obiettivi hanno interessato tutti i principali settori industriali e più di 50 paesi. In tutti i casi, la situazione è degenerata al punto che il SOC ha chiamato i rinforzi.

Quando arriva la chiamata, i nostri addetti alla risposta agli incidenti si muovono rapidamente per indagare, contenere e sradicare la minaccia. Aiutiamo le organizzazioni a stabilire cosa è successo, ripristinare le operazioni e ridurre il rischio di recidiva rafforzando controlli, visibilità e resilienza.

Ogni intrusione racconta una storia: cosa ha preso di mira l'autore dell'attacco, come ha ottenuto l'accesso, come l'attività si è intensificata e cosa avrebbe potuto fermarla prima. Nel complesso, queste storie diventano tendenze e forniscono insight sul panorama delle minacce globale. Mostrano cosa sta cambiando nelle tecniche degli antagonisti, gli errori ripetuti dalle organizzazioni e, soprattutto, cosa possono fare i difensori per mantenere le loro organizzazioni al sicuro. Questo report sintetizza tali lezioni.

Nell'ultimo anno la velocità di attacco ha continuato ad accelerare. Gli autori degli attacchi sono ancora all'inizio nell'adozione di tecniche di attacco basate su AI, ma il loro impatto è già visibile. L'AI riduce l'attrito tra operazioni di ricognizione, social engineering, scripting, risoluzione dei problemi ed estorsione. Consente una maggiore scalabilità e la possibilità di lanciare più attacchi contemporaneamente. Il risultato è una finestra sempre più ristretta per il rilevamento e il contenimento, dove ciò che accade nei primi minuti dopo l'accesso iniziale può determinare se un incidente diventa una violazione.

Allo stesso tempo, la maggior parte delle violazioni segue ancora percorsi noti. Ecco perché la nostra conclusione più importante rimane invariata: la sicurezza è risolvibile. In oltre il 90% degli incidenti, le configurazioni errate o le lacune nella copertura della sicurezza hanno materialmente permesso l'intrusione. Gli autori degli attacchi si stanno adattando, ma il più delle volte riescono a sfruttare lacune evitabili: distribuzione incoerente dei controlli, telemetria incompleta, fiducia in identità con autorizzazioni eccessive e connettività di terze parti non gestita tra SaaS e cloud.

Questo report è organizzato come una guida pratica all'attuale panorama delle minacce:

Minacce e tendenze emergenti: come si sta evolvendo la tecnica degli autori degli attacchi: l'AI come moltiplicatore di forze, l'identità come percorso più affidabile per il successo, l'espansione del rischio della catena di fornitura del software attraverso la connettività affidabile e l'evoluzione di tattiche di Stati-Nazione.

Dentro l'intrusione: una visione aggregata delle tattiche, tecniche e procedure osservate nelle indagini di Unit 42: quali sono gli obiettivi degli autori degli attacchi, come si introducono, la velocità con cui si muovono e gli impatti che provocano.

Raccomandazioni per i difensori: passi concreti per colmare le lacune che consentono la compromissione, limitare l'area di impatto e creare una capacità di risposta sufficientemente rapida da fermare gli incidenti prima che si aggravino.

Unit 42 opera 24 ore su 24, 7 giorni su 7, per proteggere il mondo digitale dalle minacce informatiche. L'obiettivo di questo report è semplice: trasformare quanto appreso in prima linea in decisioni che fermino gli incidenti prima che diventino violazioni.

SVP of Consulting and Threat Intelligence

Unit 42

L'AI sta cambiando l'economia delle intrusioni. Aumenta la velocità, la scalabilità e l'efficacia degli autori degli attacchi e al contempo apre vettori di attacco completamente nuovi.

Sebbene molte di queste attività si svolgano su infrastrutture avversarie, oltre la nostra capacità di osservazione diretta, le indagini e la ricerca di Unit 42 rivelano un cambiamento chiaro. Nel 2025, gli attori di minacce sono passati dalla sperimentazione all'uso operativo di routine. L'AI non è un "pulsante facile" per gli autori degli attacchi, ma un massiccio riduttore dell'attrito. Permette agli attori di minacce di muoversi più velocemente, di iterare più frequentemente e di operare con meno limiti umani.

L'AI comprime il ciclo di vita dell'attacco e riduce l'impegno manuale necessario per operare su più obiettivi.

Sfruttamento più rapido delle vulnerabilità: la finestra tra divulgazione e sfruttamento continua a ridursi. Gli attori di minacce stanno automatizzando il ciclo "monitorare → distinguere → testare → armare". La ricerca di Unit 42 ha rilevato che gli autori degli attacchi iniziano a ricercare le vulnerabilità più recenti entro 15 minuti dall'annuncio di una CVE. I tentativi di exploit spesso iniziano prima ancora che molti team addetti alla sicurezza abbiano finito di leggere l'avviso sulla vulnerabilità.

Targeting in parallelo: il tempo impiegato dall'operatore è meno vincolante. I flussi di lavoro assistiti da AI consentono agli attori di eseguire ricognizione e tentativi di accesso iniziale su centinaia di obiettivi in parallelo, per poi concentrare gli sforzi dove trovano un segnale debole.

Ransomware in scala: vediamo attori che utilizzano l'AI per ridurre il lavoro manuale durante la distribuzione (generazione di script, creazione di modelli) e l'estorsione (coerenza della messaggistica). Il cambiamento non è dovuto al fatto che il ransomware è nuovo, ma al fatto che il tempo necessario all'operatore per eseguirlo in scala sta diminuendo.

In un'indagine sul ransomware, Unit 42 ha recuperato script operativi utilizzati per distribuire payload, coordinare il movimento laterale e compromettere i controlli di sicurezza in scala. Diversi elementi erano coerenti con lo sviluppo assistito da AI, tra cui commenti insolitamente approfonditi, varianti basate su modelli e logica di fallback incentrata sull'efficienza. L'effetto netto è stato quello di un'esecuzione simile a quella di una macchina su centinaia di sistemi, comprimendo i tempi e gli sforzi tipicamente necessari per organizzare una distribuzione in più fasi.

In un caso di estorsione, i negoziatori di Unit 42 hanno osservato risposte insolitamente coerenti per quanto riguarda il tono, la grammatica, la cadenza e il tempo di esecuzione degli scambi. Questi schemi sono coerenti con la messaggistica basata su modelli o assistita dall'AI. Anche un'automazione parziale è importante: consente agli attori di condurre più negoziazioni simultanee e di applicare una pressione più disciplinata, senza dover utilizzare un operatore umano su ogni thread.

Cosa significa in termini di tempo di impatto: lo scorso anno, Unit 42 ha simulato un attacco assistito da AI che ha ridotto il tempo di esfiltrazione a 25 minuti. I dati IR del mondo reale riflettono questa accelerazione: il 25% più veloce delle intrusioni ha raggiunto l'esfiltrazione in 1,2 ore, rispetto alle 4,8 ore dell'anno precedente.

L'AI sta aumentando il tasso di successo delle tecniche di attacco note.

Social engineering iper-personalizzato: siamo andati oltre il "phishing con una grammatica migliore". Gli attori possono automatizzare la raccolta di intelligence open-source (OSINT), compreso il contesto professionale e organizzativo, per creare esche adatte al ruolo e alle relazioni dell'obiettivo.

Identità sintetiche: attori di minacce come Muddled Libra e operatori IT nordcoreani utilizzano sempre più spesso tecniche di deepfake per rubare le credenziali e superare i flussi di lavoro di assunzione da remoto.

Sviluppo di malware: nella campagna Shai-Hulud Unit 42 ha valutato che gli autori degli attacchi hanno utilizzato un modello linguistico di grandi dimensioni (LLM) per generare script malevoli.

Accesso più facile: LLM malevoli costruiti ad hoc e attacchi jailbreak continuano a ridurre le competenze necessarie per produrre esche persuasive e varianti di codice funzionali. L'effetto netto è che un maggior numero di attori è in grado di eseguire un'attività credibile più velocemente e con meno errori.

Un attore non sofisticato ha esfiltrato dati sensibili, ma non aveva un piano per l'estorsione. Per colmare la lacuna, si è avvalso di un LLM per mettere a punto una strategia di estorsione professionale, completa di scadenze e tattiche di pressione. Il risultato è stato surreale: l'attore ha registrato un video di minacce dal proprio letto mentre era visibilmente ubriaco, leggendo lo script generato dall'AI parola per parola da uno schermo. La minaccia mancava di profondità tecnica, ma il modello forniva coerenza. L'AI non ha reso l'autore dell'attacco più intelligente, ma lo ha fatto sembrare abbastanza professionale da risultare pericoloso.

Conclusione: l'AI migliora il tasso di successo degli autori degli attacchi in ogni fase. Migliora la qualità delle esche, accorcia i tempi di adattamento degli strumenti e riduce la dipendenza dall'intervento costante dell'operatore, rendendo l'estorsione più coerente e scalabile.

L'adozione dell'AI nelle imprese crea una nuova classe di rischio: LOTAIL (Living Off The AI Land). Così come gli autori degli attacchi usano in modo improprio PowerShell o WMI (Windows Management Instrumentation), ora stanno usando come armi piattaforme AI legittime e assistenti incorporati.

Trasformazione della piattaforma AI in un'arma: gli attori di minacce utilizzano credenziali valide per usare in modo improprio le piattaforme AI aziendali. Ad esempio, una recente ricerca Unit 42 su Google Vertex AI ha dimostrato come gli autori degli attacchi possano usare in modo improprio autorizzazioni di lavoro personalizzate per scalare i privilegi e utilizzare un modello malevolo come un Trojan horse per esfiltrare dati proprietari.

Il Copilot dell'autore dell'attacco: con le credenziali compromesse, un intruso può utilizzare un assistente interno per estrarre il contesto alla velocità della macchina, richiedendo ad esempio guide all'integrazione, runbook di amministrazione o mappe di rete. L'assistente diventa un moltiplicatore di forze, consentendo agli intrusi di comprendere l'ambiente con meno errori.

Un insider ha utilizzato l'assistente AI della propria azienda per organizzare un attacco. L'analisi forense ha dimostrato che l'insider ha utilizzato lo strumento per effettuare ricerche sui sistemi interni, generare uno script DoS (Denial-of-Service) personalizzato e risolvere gli errori in tempo reale. L'assistente ha colmato un gap di competenze, consentendo all'attore di colpire un'infrastruttura centrale contro la quale probabilmente non avrebbe potuto operare con la stessa efficacia senza il supporto dell'AI.

Il rischio è evidente: se uno strumento può aiutare i dipendenti a svolgere il proprio lavoro, può anche aiutare gli intrusi a comprendere l'ambiente e a muoversi con meno errori.

Queste tattiche aiuteranno a difendersi dagli attacchi basati su AI:

Contrastare la velocità di attacco accelerata dall'AI

Difendersi da strategie di attacco migliorate

Proteggere la superficie di attacco dell'AI

Nell'ultimo anno, i punti deboli dell'identità hanno avuto un ruolo importante in quasi il 90% delle indagini gestite da Unit 42. Nella nostra casistica, l'identità ha caratterizzato le intrusioni dall'inizio alla fine. È servita come via d'accesso, come percorso per l'escalation dei privilegi e come meccanismo di movimento laterale utilizzando un accesso valido.

Man mano che le organizzazioni si spostano verso ambienti SaaS, cloud e ibridi, il perimetro di rete ha meno importanza. L'identità, il collegamento tra utenti, macchine, servizi e dati, è diventata il perimetro pratico. In molti casi, gli attori delle minacce non hanno bisogno di una catena di exploit sofisticata. Accedono con credenziali rubate, sessioni dirottate o privilegi fuori ambito.

L'accesso autenticato cambia le dinamiche di un'intrusione. Permette agli antagonisti di muoversi più velocemente, di confondersi con le normali attività e di espandere la propria area di impatto con meno ostacoli. Questa tendenza sta accelerando man mano che identità macchina, applicazioni AI incorporate ed ecosistema di identità frammentati espandono il numero di percorsi di accesso che gli autori degli attacchi possono sfruttare.

I dati relativi ai casi di Unit 42 mostrano che il 65% degli accessi iniziali è guidato da tecniche basate sull'identità. Mentre i difensori si concentrano sulla correzione delle vulnerabilità, gli attori di minacce spesso aggirano i controlli software prendendo di mira gli utenti e i percorsi di autenticazione.

Osserviamo i seguenti principali percorsi di accesso iniziale:

La gestione di identità e vulnerabilità non sono battaglie separate. Una credenziale divulgata può creare la stessa esposizione di un sistema per Internet senza patch.

Dopo l'accesso iniziale, le lacune di identità sono uno dei modi più comuni con cui gli autori degli attacchi trasformano un punto d'appoggio in una violazione ad alto impatto. Negli ambienti moderni, le azioni autenticate determinano la velocità e il raggio d'azione.

L'analisi di Unit 42 su oltre 680.000 identità tra gli account cloud ha rilevato che il 99% degli utenti, dei ruoli e dei servizi cloud disponeva di autorizzazioni eccessive, alcune delle quali inutilizzate per 60 giorni o più. Questo crea un ambiente in cui il movimento laterale è più facile di quanto dovrebbe essere, perché molte identità dispongono di privilegi di cui non hanno bisogno quotidianamente.

Gli autori degli attacchi sfruttano sia le identità umane che quelle delle macchine come strumenti operativi:

I percorsi di fiducia (ad esempio, account amministrativi condivisi, accesso delegato e strumenti di terze parti) diventano corsie preferenziali per il movimento laterale. Senza confini stretti dei privilegi e una forte segmentazione delle identità, una singola identità compromessa può espandersi in un ampio accesso.

Il panorama dell'identità si sta espandendo e frammentando. Con l'adozione da parte delle organizzazioni di cloud, SaaS e flussi di lavoro abilitati per AI, l'identità si sposta in aree che spesso si trovano al di fuori di una governance coerente, creando aree in cui gli autori degli attacchi operano con una visibilità ridotta.

Questo cambiamento è dovuto a tre tendenze:

L'errata configurazione in scala trasforma l'identità da controllo a vulnerabilità. Quando si combinano identità macchina, accesso ombra ed ecosistemi di identità frammentati, gli autori degli attacchi ottengono percorsi più affidabili per persistere ed espandersi. E i difensori perdono la visibilità end-to-end.

Queste fasi tattiche possono ostacolare la strategia correlata all'identità osservata nei casi di Unit 42:

Il rischio della catena di fornitura non si limita più al codice vulnerabile. Nel 2025, la catena di fornitura si è espansa fino a comprendere integrazioni SaaS, piani di gestione dei fornitori e complessi ecosistemi di dipendenze. Il modello determinante era l'interruzione a valle e la valutazione parallela. Quando un provider a monte segnalava una compromissione o un'interruzione, i clienti spesso si fermavano a rispondere a una domanda fondamentale: siamo interessati? In molti casi, avevano una visibilità limitata sulla propria esposizione.

La nuova modalità di errore non è un cliente compromesso. Molti clienti vengono spinti a una valutazione parallela mentre il quadro a monte non è ancora chiaro. Questo rende la catena di fornitura un obiettivo di alto valore sia per Stati-Nazione che per gruppi criminali. Una singola compromissione può creare un'opportunità di impatto su molti, attraverso la connettività affidabile su cui si basano le aziende moderne.

Gli ambienti SaaS sono collegati tra loro attraverso app OAuth, chiavi API e automazione dei flussi di lavoro. Queste connessioni consentono abitualmente l'accesso a dati e processi aziendali. Per gli autori di attacchi, le integrazioni compromesse possono diventare un percorso di movimento laterale che sembra una normale automazione.

Questa esposizione si riflette nelle indagini di Unit 42. I dati di applicazioni SaaS sono stati rilevanti per il 23% dei casi nel 2025, rispetto al 18% del 2024, al 12% del 2023 e ad appena il 6% del 2022. Il costante aumento dimostra come gli autori degli attacchi stanno superando i perimetri tradizionali e si stanno concentrando su strumenti basati sul cloud in cui si svolge il lavoro moderno.

Il rischio è rappresentato dalle autorizzazioni ereditate. Quando un'organizzazione integra un'app di terze parti tramite OAuth, questa riceve i diritti originariamente concessi, che a volte includono la possibilità di leggere dati sensibili, gestire utenti o modificare record. Se il provider a monte viene compromesso, le stesse autorizzazioni possono essere utilizzate in modo improprio a valle.

In una recente indagine riguardante una piattaforma di gestione delle interazioni di vendita compromessa (integrazione Salesloft/Drift), gli autori degli attacchi hanno sfruttato token OAuth validi per accedere ad ambienti Salesforce a valle. L'attività assomigliava all'automazione di routine del Customer Relationship Manager (CRM) e si confondeva con il traffico di integrazione previsto. La revisione post-incidente ha rivelato un problema più profondo: l'organizzazione ha scoperto quasi 100 integrazioni aggiuntive di terze parti collegate a Salesforce, molte delle quali inattive, non monitorate o di proprietà di ex dipendenti.

L'open source rimane la base dello sviluppo moderno, ma il rischio si concentra sempre più nelle dipendenze indirette. Una ricerca di Unit 42 indica che oltre il 60% delle vulnerabilità nelle applicazioni native del cloud risiede nelle librerie transitive. Queste librerie sono le dipendenze "silenziose" che si ottengono attraverso i pacchetti su cui si basa il codice.

Gli attori di minacce stanno anche inserendo codice malevolo nei pacchetti a monte da eseguire durante le fasi di installazione e compilazione, compromettendo le pipeline prima della distribuzione. La velocità di sviluppo aggrava questo rischio. Man mano che la codifica assistita da GenAI si diffonde, i team inseriscono più codice e più dipendenze più velocemente. Spesso questo viene fatto con una valutazione insufficiente della provenienza, dell'attendibilità del manutentore e del comportamento del pacchetto a valle.

Abbiamo indagato su una campagna in cui gli attori di minacce hanno caricato versioni malevole di pacchetti npm legittimi. Un pacchetto, incorporato profondamente in un albero di dipendenze, ha eseguito codice controllato dall'autore dell'attacco subito dopo l'installazione. Poiché questa attività si verifica durante le fasi di compilazione e installazione, può aggirare i rilevamenti di runtime e prendere piede in più ambienti di compilazione prima che qualcuno veda un avviso.

Gli strumenti dei fornitori, in particolare le piattaforme di monitoraggio e gestione da remoto (RMM, Remote Monitoring and Management) e di gestione dei dispositivi mobili (MDM, Mobile Device Management), sono progettati per azioni amministrative con privilegi in scala. Quando gli autori degli attacchi ottengono l'accesso all'infrastruttura di gestione di un fornitore (o al tenant del cliente), possono inviare malware, eseguire comandi o modificare le configurazioni in modo che si confondano con il traffico amministrativo di routine. Questa tendenza è confermata dalle nostre osservazioni sul campo: abbiamo rilevato che il 39% delle tecniche command-and-control (C2) erano correlate a strumenti di accesso remoto (T1219).

Le aziende inoltre ereditano il rischio da applicazioni di terze parti opache eseguite all'interno di flussi di lavoro critici. Quando i clienti non possono ispezionare la base di codice o i presupposti di sicurezza di un fornitore, backdoor latenti, credenziali hardcoded o interfacce esposte possono persistere inosservate.

In un'indagine multinazionale, un'applicazione di fatturazione di terze parti legacy esponeva un'interfaccia non documentata e non autenticata a Internet. I controlli esistenti non hanno rilevato tale esposizione perché il traffico sembrava coerente con il normale comportamento dell'applicazione. Una valutazione più approfondita ha rivelato difetti strutturali, tra cui punti di SQL injection e funzionalità di shell nascoste. Questi problemi sono rimasti per anni perché il cliente non poteva ispezionare il codice sottostante.

Gli incidenti della catena di fornitura amplificano l'impatto delle interruzioni generando incertezza. Quando un fornitore è compromesso, i team a valle operano in un vuoto informativo. Il risultato è che le organizzazioni entrano in "modalità di valutazione" in scala, mentre i team sospendono le modifiche, rivedono le integrazioni, isolano le dipendenze e cercano di confermare l'assenza di impatto prima di riprendere le normali operazioni.

Tre sono le lacune sistemiche alla base:

Guardando al futuro: questa sfida si aggraverà con l'adozione da parte delle organizzazioni di flussi di lavoro abilitati per AI e di agenti di terze parti. Il rischio della catena di fornitura includerà sempre più spesso non solo l'integrità del codice, ma anche quella dei modelli, dei connettori e delle azioni delegate eseguite per conto di un'organizzazione.

Per difendere la catena di fornitura occorre ridurre il empo necessario per valutare l'esposizione e l''area di impatto.

Le operazioni di Stati-Nazione si sono ampliate nel 2025, portando avanti campagne di spionaggio, preposizionamento e accesso. Nelle campagne affiliate a Cina, Corea del Nord e Iran, sono emersi tre cambiamenti:

I gruppi allineati alla Cina si sono spinti oltre l'attività a livello di utente, passando alle piattaforme di infrastruttura e virtualizzazione. Gli operatori nordcoreani e iraniani hanno ampliato l'uso di esche per il reclutamento, identità sintetiche e malware su misura per stabilire l'accesso. Abbiamo anche osservato tecniche emergenti basate su AI, tra cui la creazione di identità deepfake e la generazione automatica di C2.

Questi sviluppi riflettono uno spostamento verso metodi di accesso che sono molto più difficili da rilevare e convalidare per i difensori.

L'attività di minaccia associata alla Cina ha continuato a dare priorità all'accesso a lungo termine e alla raccolta di dati. Nel 2025 si è passati da uno spionaggio incentrato sulle e-mail a uno sfruttamento più profondo dei livelli di applicazione, infrastruttura e virtualizzazione.

Phantom Taurus ha esemplificato questo cambiamento, passando da campagne incentrate sulla raccolta di e-mail sensibili a campagne mirate a database e server Web per la raccolta e l'esfiltrazione. Il malware NET-STAR utilizzava tecniche di evasione avanzate, rappresentando un rischio significativo per le organizzazioni con infrastrutture web esposte.

Allo stesso modo, abbiamo osservato una campagna di persistenza di un anno contro organizzazioni di outsourcing di IT, SaaS e processi aziendali (tracciata da Unit 42 come cluster di attività CL-STA-0242). Il gruppo dietro la campagna ha compromesso le piattaforme di virtualizzazione gestite da fornitori di servizi IT e ha distribuito il malware BRICKSTORM, che ha nascosto traffico C2 all'interno di normali sessioni Web crittografate, rendendo molto più difficile il rilevamento attraverso il monitoraggio della rete. CISA ha pubblicamente attribuito l'attività BRICKSTORM ad attori sponsorizzati dallo Stato cinese.

Questi cambiamenti illustrano un continuo movimento dalla raccolta a livello di utente verso compromissioni più profonde dell'infrastruttura e degli ambienti virtualizzati, in cui l'accesso a lungo termine è più duraturo e difficile da rilevare per i difensori.

L'attività di minaccia della Corea del Nord è rimasta una sfida persistente per le imprese nel 2025. Molteplici campagne di lunga durata sono proseguite nonostante numerose segnalazioni pubbliche, azioni delle forze dell'ordine e misure sanzionatorie multilaterali.

Unit 42 ha monitorato almeno due campagne:

L'attività di minaccia iraniana è rimasta alta nel 2025, quando diversi gruppi hanno continuato a operare contro settori strategici. Di particolare rilievo sono Screening Serpens e Curious Serpens, che hanno entrambi utilizzato esche a tema occupazionale per colpire fornitori di servizi aerospaziali e telecomunicazioni satellitari. Questa attività riflette l'interesse di lunga data dell'Iran per le organizzazioni che gestiscono informazioni tecniche e operative sensibili.

Unit 42 ha monitorato le seguenti campagne:

In un'indagine di Screening Serpens, un autore di attacchi ha contattato un dipendente attraverso LinkedIn e l'e-mail personale con un file di curriculum personalizzato che ha installato malware e consentito l'uso di strumenti legittimi di gestione remota. Una volta all'interno, l'operatore ha raccolto le credenziali, ha esaminato l'ambiente, ha distribuito una backdoor personalizzata e ha tentato di rimuovere le tracce dell'attività, evidenziando l'attenzione a persistenza e occultamento.

L'utilizzo di temi occupazionali realistici e di file binari firmati aumenta la probabilità che le vittime aprano i file malevoli. Ciò evidenzia la necessità per i settori sensibili di monitorare le attività di reclutamento e di verificare qualsiasi documento o codice di provenienza esterna.

Le prove di un'adozione in larga scala dell'AI da parte di attori di Stati-Nazione rimangono limitate, ma il 2025 ha offerto i primi segnali che alcuni gruppi stanno iniziando a integrare l'AI nelle loro operazioni. Molte di queste attività sono difficili da osservare per i difensori, poiché molti casi d'uso probabili (come lo sviluppo di malware, la generazione di infrastrutture o l'analisi di dati esfiltrati) si verificano al di fuori degli ambienti aziendali e oltre la visibilità convenzionale. Con l'evolversi delle funzionalità, capire dove gli Stati-Nazione stanno sperimentando l'AI è sempre più importante per anticipare le azioni di spionaggio future.

Gli autori degli attacchi sembrano più interessati a utilizzare l'AI per rafforzare la persistenza e costruire punti d'appoggio più duraturi. Gli operatori di Stati-Nazione hanno dimostrato una crescente fiducia nei punti di accesso basati su identità e credibilità e una compromissione più profonda delle infrastrutture virtualizzate e delle applicazioni. Questi metodi di accesso sono già difficili da convalidare per i difensori e l'AI li renderà probabilmente più efficienti e più difficili da bloccare.

Uno degli esempi pubblici più chiari è emerso a luglio, quando le autorità ucraine, in un avviso CERT-UA, hanno riferito che il sospetto malware russo noto come LAMEHUG ha utilizzato un LLM per generare istruzioni C2 attraverso un'API. Attribuita a Fighting Ursa (alias APT28, Fancy Bear), l'attività ha sostituito un operatore umano con un flusso di lavoro automatizzato.

Anche gli operatori nordcoreani hanno mostrato segni di sperimentazione dell'AI. Nella ricerca di Unit 42 associata alla campagna Wagemole, gli investigatori hanno identificato sospetti account nordcoreani che utilizzano servizi di manipolazione delle immagini basati su AI per creare identità deepfake per schemi di frode occupazionale. In un'operazione correlata in stile Contagious Interview, gli autori degli attacchi hanno creato un'intera azienda e l'hanno inserita in diverse piattaforme di social network utilizzando identità generate dall'AI, account riutilizzati e profili modificati appartenenti a professionisti reali. Il risultato è stato una facciata aziendale convincente, progettata per aumentare la fiducia e migliorare il tasso di successo delle operazioni di accesso basate sul reclutamento.

Concentrare le difese sui percorsi di accesso, sui livelli delle infrastrutture e sui canali attendibili utilizzati dagli operatori degli Stati-Nazione per ottenere e mantenere l'accesso a lungo termine.

Questa sezione analizza il comportamento osservato nelle indagini di risposta agli incidenti di Unit 42 nel 2025. Queste osservazioni sono organizzate in quattro dimensioni per mostrare cosa fanno gli autori degli attacchi e come riescono ad avere successo:

La tabella 1 elenca le principali superfici di attacco coinvolte nelle indagini di Unit 42 nel 2025, che comprendono endpoint, reti, servizi cloud, sistemi di identità, applicazioni, e-mail e attività guidate dagli utenti. Queste categorie rappresentano i livelli operativi principali in cui abbiamo osservato l'attività degli autori degli attacchi durante le indagini. Poiché le intrusioni spesso riguardano più livelli, non si escludono a vicenda e non si sommano al 100%. Un singolo incidente può coinvolgere diverse superfici di attacco contemporaneamente.

| Superficie di attacco | Percentuale |

|---|---|

| Identità | 89% |

| Endpoint | 61% |

| Rete | 50% |

| Utenti | 45% |

| 27% | |

| Applicazione | 26% |

| Cloud | 20% |

| SecOps | 10% |

| Database | 1% |

Tabella 1. Superfici di attacco coinvolte nelle intrusioni, con indicazione della percentuale di incidenti in cui ciascuna superficie è stata interessata.

Tra tutti gli incidenti, l'87% ha coinvolto attività su due o più superfici di attacco. Il 67% degli incidenti ha riguardato attività su tre o più superfici. L'attività su quattro o più superfici di attacco è comparsa nel 43% degli attacchi e abbiamo osservato casi con attività su ben otto superfici di attacco. Sebbene la distribuzione delle superfici di attacco interessate vari di anno in anno, questo schema rafforza il fatto che le intrusioni raramente rimangono confinate a una singola superficie e spesso si espandono con l'aumento dell'accesso e delle opportunità.

L'identità è stata protagonista di molti incidenti, quasi il 90%, e rappresenta una delle superfici di attacco più comunemente interessate nella nostra casistica.

Anche le attività rivolte a operatori umani sono state frequenti, rappresentando il 45% degli incidenti. Questo schema riecheggia i temi più ampi del nostro recente Report sul social engineering, che sottolinea come l'interazione a livello umano continui ad avere un ruolo decisivo nel successo delle intrusioni.

L'attività del browser ha avuto un ruolo nel 48% delle indagini di quest'anno (rispetto al 44% del 2024). Ciò riflette il modo in cui le sessioni Web di routine espongono gli utenti a link, pagine per l'acquisizione di credenziali e contenuti inseriti malevoli quando i controlli locali sono deboli.

In un incidente di ClickFix su cui abbiamo indagato, gli autori degli attacchi hanno indirizzato un dipendente di un'azienda industriale globale verso un sito Web falsificato attraverso la manipolazione dell'ottimizzazione del motore di ricerca (SEO) durante la ricerca di un ristorante. Sul sito sono stati utilizzati prompt di social engineering per convincere il dipendente a eseguire codice malevolo copiato negli appunti, dopodiché l'autore dell'attacco ha tentato di eseguire il malware in memoria. L'autore dell'attacco sembrava stesse cercando di scaricare un infostealer, sebbene non siamo riusciti a confermare il payload esatto.

Un'azienda globale di tecnologia medica ha subito un'intrusione iniziata con la manipolazione SEO. Un amministratore ha eseguito l'accesso a un sito falsificato che ospitava una versione malevola di uno strumento amministrativo e successivamente il link è stato condiviso con un amministratore di dominio attraverso una chiamata di messaggistica interna. Questo ha portato all'esecuzione del software compromesso. Dopo aver preso piede, l'autore dell'attacco ha distribuito il ransomware sui sistemi chiave, ha esfiltrato i dati e ha emesso una richiesta di riscatto. L'interruzione che ne è derivata ha avuto ripercussioni sulla produzione, sulla distribuzione, sulla spedizione e sull'elaborazione degli ordini per un periodo prolungato, mentre i sistemi venivano ripristinati.

Le applicazioni non gestite e le protezioni limitate del browser hanno consentito un primo tentativo di esecuzione in un incidente prima che venisse arginato. In un altro caso, l'esecuzione con privilegi di uno strumento amministrativo malevolo ha consentito la distribuzione del ransomware e una più ampia interruzione delle operazioni.

In linea con l'andamento dello scorso anno, circa il 35% delle nostre indagini ha riguardato risorse cloud o SaaS. In questi casi, l'indagine ha richiesto la raccolta di registri o immagini dagli ambienti cloud o l'esame dell'attività all'interno di applicazioni ospitate esternamente, indicando che l'intrusione ha riguardato risorse o flussi di lavoro ospitati nel cloud.

I punti deboli del cloud sono diversi, ma anche i problemi di base hanno influenzato il comportamento degli autori degli attacchi una volta stabilito l'accesso. In un'indagine, le credenziali sensibili del cloud sono state trovate esposte in un repository pubblico, ampliando i percorsi che gli autori degli attacchi potevano utilizzare per raggiungere gli ambienti cloud.

In un'altra indagine, gli autori degli attacchi hanno preso di mira uno sviluppatore in un forum open-source e lo hanno convinto a scaricare uno strumento di debug manipolato. Questo ha trasformato una collaborazione di routine in un punto di compromissione del cloud.

Lo strumento compromesso ha fornito agli autori degli attacchi l'accesso alle credenziali cloud memorizzate dallo sviluppatore. Hanno utilizzato queste credenziali per raggiungere i sistemi backend e attivare prelievi non autorizzati su diverse reti blockchain. Questo caso mostra come l'accesso ottenuto attraverso flussi di lavoro di sviluppo nativi del cloud possa essere utilizzato in modo improprio per raggiungere sistemi sensibili e causare un impatto sostanziale.

L'accesso iniziale nel 2025 ha seguito uno schema familiare, con la maggior parte delle intrusioni iniziate attraverso un insieme concentrato di vettori ben conosciuti. La Figura 1 mostra la distribuzione di questi percorsi negli ultimi cinque anni, evidenziando come il phishing e le vulnerabilità del software compaiano costantemente tra i principali punti di ingresso. Sebbene l'equilibrio relativo tra i vettori cambi di anno in anno, la tendenza generale è stabile: gli autori degli attacchi continuano a fare affidamento su un numero ridotto di tecniche affidabili per accedere inizialmente.

Figura 1. Vettori di accesso iniziale (2021-2025). La metodologia di raccolta dei dati di Unit 42 è stata adattata per fornire una maggiore granularità, riducendo la categoria "Altro". L'aumento della granularità introduce anche nuove categorie, come "Minacce interne e Uso improprio di relazioni e strumenti attendibili". Quando i dati non sono disponibili per un anno specifico, sono indicati con N/A.

Il phishing e lo sfruttamento delle vulnerabilità sono i vettori di accesso iniziale più comuni e ciascuno rappresenta il 22% dell'accesso iniziale negli incidenti del 2025. Questa parità esiste semplicemente perché entrambi i metodi funzionano incredibilmente bene.

Le campagne di phishing stanno ottenendo tassi di conversione più elevati perché l'AI aiuta gli autori degli attacchi a creare esche credibili e prive di errori, in grado di aggirare i filtri tradizionali e coinvolgere gli utenti in modo più efficace. Allo stesso tempo, lo sfruttamento delle vulnerabilità sta accelerando, poiché le superfici di attacco si espandono e l'automazione consente agli antagonisti di individuare e sfruttare i punti deboli più velocemente di quanto i difensori possano fare con le patch. Poiché entrambi i vettori offrono un percorso affidabile per arrivare alla compromissione, gli autori degli attacchi li stanno utilizzando in modo significativo.

Oltre al phishing e allo sfruttamento delle vulnerabilità, si osservano tendenze importanti per gli altri vettori di accesso iniziale chiave nel set di dati raccolti nei cinque anni:

Gli autori degli attacchi si affidano allo sfruttamento delle vulnerabilità quando offre un chiaro vantaggio operativo. Il modello quinquennale mostra che gli attori rispondono direttamente ai tipi di punti deboli disponibili e allo sforzo necessario per trasformare tali punti deboli in accesso.

Quando appaiono problemi ad alto impatto in sistemi ampiamente distribuiti, gli operatori si muovono rapidamente perché la portata potenziale è notevole e il lavoro necessario per automatizzare lo sfruttamento è relativamente basso.

Questo schema riflette il pragmatismo degli autori degli attacchi. Gli operatori tendono a sfruttare ciò che è più accessibile e conveniente in un dato momento.

I dati suggeriscono che le aziende più grandi affrontano un diverso equilibrio del rischio di accesso iniziale: nel 2025, le vulnerabilità hanno rappresentato poco più di un quarto (26%) dell'accesso iniziale in questi ambienti, rispetto al 17% del phishing. Questo schema indica che le aziende più grandi potrebbero ridurre la loro esposizione al phishing attraverso filtri e-mail più potenti, consapevolezza degli utenti e controlli sull'identità. Queste misure non eliminano il rischio di phishing, ma probabilmente ne limitano l'efficacia rispetto alle organizzazioni più piccole.

Ambienti grandi e distribuiti con proprietà miste, sistemi legacy e cicli di patch non uniformi rendono più facile la persistenza di punti deboli sfruttabili anche in organizzazioni ben finanziate. Per le aziende di queste dimensioni, la complessità stessa aumenta la probabilità che le vulnerabilità non vengano affrontate, spiegando perché lo sfruttamento di tali vulnerabilità appare più frequentemente come vettore di accesso iniziale.

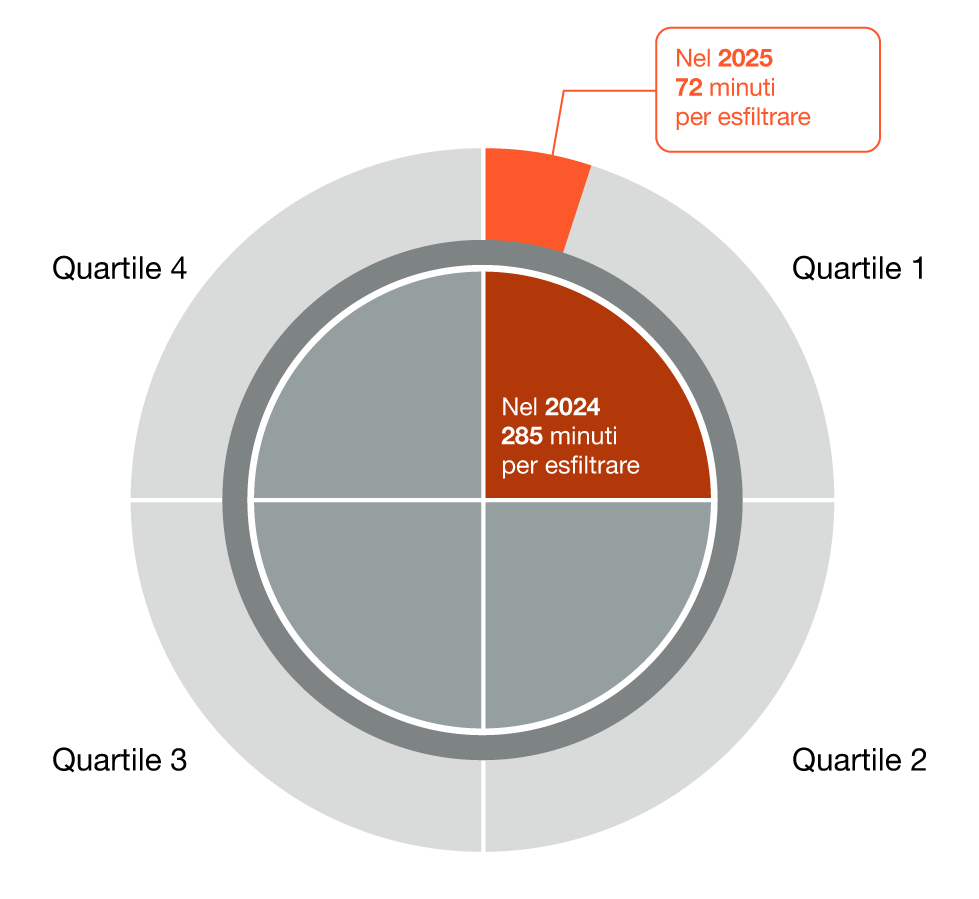

Il tempo per l'esfiltrazione, che misura la durata tra la compromissione iniziale e il furto di dati confermato, mostra una netta accelerazione all'estremità più veloce dello spettro. Il quartile più rapido di intrusioni ha raggiunto l'esfiltrazione in poco più di un'ora (72 minuti) nel 2025, in calo rispetto alle quasi cinque ore (285 minuti) del 2024, come mostrato nella Figura 2. Anche la percentuale di incidenti che raggiungono l'esfiltrazione in meno di un'ora è aumentata, passando dal 19% nel 2024 al 22% nel 2025.

Figura 2. Le velocità di attacco del primo quartile sono aumentate se si confronta l'anno 2024 con l'anno 2025.

Nell'intero set di dati, il tempo medio di esfiltrazione (MTTE) è stato di due giorni. Sebbene più lungo degli incidenti più rapidi, il tempo medio evidenzia la rapidità con cui gli autori degli attacchi possono accedere ai dati e rimuoverli una volta all'interno dell'ambiente.

I difensori devono essere preparati ad affrontare intrusioni che passano dalla compromissione all'esfiltrazione in pochi minuti o poche ore, ma anche operazioni più lente e metodiche che si svolgono nell'arco di giorni e che comportano una ricognizione più approfondita e una persistenza duratura.

La crittografia è comparsa nel 78% dei casi di estorsione nel 2025, in netto calo rispetto ai livelli prossimi o superiori al 90% per gli anni 2021-2024 mostrati nella Tabella 2. Questo rappresenta il cambiamento più evidente di anno in anno nel set di dati e dimostra che il ransomware tradizionale non è scomparso, ma non è più uniformemente presente nelle operazioni di estorsione.

| Tattica di estorsione | 2021 | 2022 | 2023 | 2024 | 2025 |

|---|---|---|---|---|---|

| Crittografia | 96% | 90% | 89% | 92% | 78% |

| Furto di dati | 53% | 59% | 53% | 60% | 57% |

| Molestie | 5% | 9% | 8% | 13% | 10% |

Tabella 2. Come sono cambiate le tattiche di estorsione dal 2021 al 2025.

La riduzione della crittografia non corrisponde a un aumento di altre singole tattiche. Al contrario, riflette il fatto che gli autori degli attacchi considerano sempre più spesso la crittografia come opzionale piuttosto che essenziale. Diverse intrusioni del 2025 sono proseguite con l'estorsione anche quando le vittime hanno mantenuto l'accesso ai loro sistemi. In questi casi, l'esposizione dei dati, la pressione diretta o entrambi sono stati sufficienti a generare un effetto leva senza il blocco dei file.

Il furto di dati è rimasto una caratteristica costante delle attività di estorsione, comparendo in più della metà dei casi di anno in anno. Gli attori di minacce hanno spesso usato la minaccia di esposizione sui siti di fuga di notizie e, in alcuni casi, la rivendita dei dati rubati, per fare pressione sulle vittime, indipendentemente dal fatto che si sia verificata la crittografia.

Le molestie, pur essendo meno comuni, sono rimaste una tattica persistente. Questi comportamenti includevano il contatto diretto con i dipendenti, la minaccia di pubblicare informazioni interne o l'affermazione che avrebbero venduto i dati dei clienti ad altri soggetti se le vittime non avessero pagato. Alcuni gruppi hanno intensificato la pressione contattando clienti o partner, amplificando la tensione reputazionale e operativa anche quando i sistemi rimanevano accessibili.

Questi schemi dimostrano che l'estorsione si è separata dalla crittografia. Sebbene la crittografia rimanga importante, gli autori degli attacchi dispongono ora di più modi affidabili per fare leva sulle loro vittime. Questo amplia la gamma di condizioni in cui l'estorsione può verificarsi. Inoltre, rafforza la necessità di visibilità, risposta rapida e solide pratiche di gestione dei dati, indipendentemente dal fatto che gli autori degli attacchi distribuiscano ransomware.

L'economia dei riscatti aiuta a spiegare perché gli autori degli attacchi continuano a portare avanti queste operazioni. La Tabella 3 mostra che le richieste iniziali in media sono aumentate da 1,25 milioni di dollari nel 2024 a 1,5 milioni di dollari nel 2025, e anche i pagamenti in media sono aumentati.

| 2024 | 2025 | |

|---|---|---|

| Richieste di riscatto iniziali in media | 1,25 milioni USD | 1,5 milioni USD |

| Pagamenti di riscatto in media | 267.500 USD | 500.000 USD |

Tabella 3. Il ransomware rimane un'opzione redditizia per gli autori degli attacchi.

Quando misurate rispetto al reddito annuo percepito (PAR, Perceived Annual Revenue), queste richieste hanno rappresentato lo 0,55% del PAR, in calo rispetto al 2% dell'anno precedente. Molti gruppi di ransomware sembrano ricercare la capacità di pagamento delle vittime e utilizzare queste informazioni per calibrare le richieste. La richiesta di una percentuale inferiore di PAR potrebbe riflettere una strategia volta ad aumentare le probabilità di pagamento.

Tra le organizzazioni che hanno scelto di pagare, i pagamenti in media sono aumentati da 267.500 a 500.000 dollari, anche se i pagamenti come percentuale di PAR sono diminuiti dallo 0,6% allo 0,26%. Il gap tra le richieste iniziali e i pagamenti finali mostra quanto spazio hanno spesso le vittime per negoziare e sottolinea il valore della negoziazione strutturata per limitare l'esposizione finanziaria.

La scelta di pagare rimane altamente situazionale, influenzata dall'impatto operativo, dalle considerazioni normative, dai requisiti legali e dalle esigenze di continuità aziendale. Nei casi del 2025 in cui si sono svolte negoziazioni, la riduzione in media tra la richiesta iniziale e il pagamento finale è aumentata dal 53% al 61%. Questo dimostra come spesso i negoziatori esperti possano ridurre i costi anche quando le richieste degli autori degli attacchi in generale tendono al rialzo.

Molti gruppi di ransomware operano oggi con strutture simili a quelle aziendali, con ruoli definiti, programmi di affiliazione e playbook di negoziazione ripetibili. Alcuni coltivano la "reputazione del marchio" attraverso comunicazioni sul dark web, presentandosi come controparti prevedibili o professionali.

Questa gestione del marchio si estende al rispetto delle promesse: nel nostro set di dati del 2025, gli attori di minacce hanno mantenuto i loro impegni (come la fornitura di chiavi di decrittografia o la presunta eliminazione dei dati rubati) nel 68% dei casi in cui avevano fatto una promessa. Per i difensori, questi schemi riconoscibili possono offrire un vantaggio, anche se non eliminano mai il rischio di entrare in contatto con attori criminali.

Anche le pratiche di recupero determinano i risultati delle estorsioni. Circa il 41% delle vittime è stato in grado di ripristinare i sistemi dal backup senza dover pagare, il che ha ridotto l'impatto operativo della crittografia ma non ha eliminato i tempi di inattività. Sebbene sia stato possibile un recupero, molte organizzazioni hanno dovuto affrontare ricostruzioni di sistemi, lavori di contenimento e altri ritardi prima di tornare alle normali operazioni. Anche il ripristino è fragile: nel 26% dei casi di estorsione, gli autori degli attacchi hanno intaccato i backup, causando ulteriori problemi.

Quando la crittografia viene contrastata attraverso il ripristino dei backup, o quando i backup falliscono del tutto, la minaccia di esposizione continua a mettere sotto pressione le vittime, garantendo che il furto di dati rimanga al centro delle attività di estorsione.

Questa sezione identifica i punti deboli sistemici che rendono possibili gli attacchi e le misure pratiche necessarie per fermarli. Affrontando le cause alla radice, anziché solo i sintomi, le organizzazioni possono aumentare le loro difese per resistere alle minacce comuni ed emergenti.

Il successo di un autore degli attacchi è raramente legato a exploit zero-day. Tra gli incidenti a cui abbiamo risposto nel 2025, abbiamo riscontrato che in oltre il 90% degli incidenti, lacune evitabili nella copertura e controlli applicati in modo incoerente hanno contribuito direttamente all'intrusione.

Queste lacune determinano la facilità con cui un autore degli attacchi ottiene l'accesso iniziale, la rapidità con cui si muove lateralmente e la capacità dei difensori di rilevare e rispondere in tempo. Nelle indagini di quest'anno, tre condizioni sistemiche sono apparse ripetutamente.

Molte organizzazioni non riescono a sfruttare la telemetria necessaria per osservare il comportamento degli autori degli attacchi nelle fasi iniziali. Gli indicatori critici dell'accesso iniziale e delle prime attività degli autori degli attacchi spesso passano inosservati perché il SOC non ha reso operativi i segnali provenienti da endpoint, rete, cloud e SaaS. Il risultato è una mancanza di contesto: i difensori possono vedere singoli eventi, ma non hanno la correlazione per riconoscere un'intrusione attiva.

Questa frammentazione costringe gli addetti alla risposta a ricostruire manualmente gli attacchi da strumenti diversi, creando ritardi che gli autori degli attacchi sfruttano. Nell'87% degli incidenti, gli investigatori di Unit 42 hanno esaminato le prove provenienti da due o più origini distinte per stabilire cosa sia successo, e nei casi più complessi ne hanno esaminate addirittura dieci. La mancanza di visibilità unificata rallentava costantemente il rilevamento, consentendo agli antagonisti di iniziare a muoversi lateralmente prima che i difensori potessero vedere il quadro completo.

Raramente le linee di base della sicurezza vengono applicate in modo universale. Nel corso del tempo, la deriva ambientale, determinata da sistemi legacy, dall'adozione di tecnologie o da attività di fusione e acquisizione, rende difficile l'applicazione di uno standard coerente in tutta l'azienda.

In diverse indagini, controlli critici come la protezione degli endpoint erano completamente distribuiti in una business unit, ma mancanti o scadenti in un'altra. Questa incoerenza crea un percorso di minima resistenza. Oltre il 90% delle violazioni dei dati è stato causato da configurazioni errate o da lacune nella copertura della sicurezza, piuttosto che da nuovi exploit.

In tutte le nostre indagini, i punti deboli dell'identità hanno ripetutamente trasformato un punto d'appoggio iniziale in un accesso più ampio. Il problema principale era spesso costituito da fiducia eccessiva, privilegi e percorsi di accesso troppo permissivi o che rimanevano attivi per molto tempo quando non più necessari.

Gli autori degli attacchi hanno aumentato i privilegi utilizzando in modo improprio ruoli legacy ancora attivi e account di servizio con autorizzazioni eccessive. Anziché introdursi con una violazione, sono entrati utilizzando un accesso valido dove l'organizzazione aveva lasciato troppa fiducia.

Questi errori riflettono la deriva dell'identità. Man mano che le autorizzazioni si accumulano e le eccezioni persistono, gli intrusi incontrano sempre meno ostacoli. Quasi il 90% degli incidenti riconduce a un elemento correlato all'identità come origine critica dell'indagine o vettore di attacco primario.

Le raccomandazioni che seguono si concentrano su misure pratiche per affrontare le condizioni sistemiche sopra descritte.

Con gli attacchi più veloci che ora esfiltrano i dati in circa un'ora, le operazioni di sicurezza devono muoversi alla velocità delle macchine. A tale scopo, occorre rafforzare il SOC con una visibilità completa su tutta l'azienda, AI per identificare gli avvisi importanti tra i falsi positivi e automazione per guidare la risposta immediata e la risoluzione. L'adozione di queste sei capacità metterà il tuo SOC nella posizione migliore per avere successo:

Inserire tutti i dati di sicurezza pertinenti. Gli autori degli attacchi non operano in silo separati, ma i difensori spesso li utilizzano per il monitoraggio. Nel 2025, le lacune in termini di visibilità, in particolare tra i livelli SaaS, identità cloud e automazione, sono state uno dei principali fattori di successo degli autori degli attacchi. La telemetria critica spesso esisteva ma rimaneva intrappolata in sistemi diversi, impedendo ai difensori di correlare i cambiamenti di identità con output dell'automazione o artefatti memorizzati nel browser come i token di sessione.

Per rilevare le moderne intrusioni, le organizzazioni devono inserire e normalizzare i segnali provenienti da fornitori di identità, piattaforme cloud e applicazioni SaaS in una vista unificata. Questo consolidamento chiude i punti deboli sfruttati dagli autori degli attacchi, consentendo ai difensori di identificare precocemente i percorsi di escalation. Sia che si utilizzi il rilevamento basato su regole o l'AI, la qualità degli insight dipende interamente dalla completezza dei dati alla base.

Prevenire, rilevare e prioritizzare le minacce con funzionalità basate su AI. Gli elevati volumi di allarme e gli strumenti frammentati consentono agli autori degli attacchi di nascondersi diffondendo l'attività sui vari sistemi. Senza correlazione, queste azioni appaiono non correlate, ritardando l'escalation. Le funzionalità basate su AI sono essenziali per riunire questi segnali disparati in una vista operativa unificata.

Le analisi comportamentali aiutano a far emergere anomalie sottili, come l'uso insolito di token o il movimento laterale attraverso l'automazione del cloud, che spesso il rilevamento basato su regole non riesce a cogliere.

L'AI rafforza la difesa correlando gli eventi tra i livelli di identità, endpoint, cloud e rete, dando priorità a incidenti ad alta fedeltà rispetto ad avvisi superflui. Ciò consente ai team addetti alla sicurezza di distinguere istantaneamente gli attacchi coordinati dalle attività di routine, assicurando che gli analisti concentrino i loro sforzi sulle minacce che rappresentano il rischio maggiore, anziché inseguire falsi positivi.

Consentire la risposta alle minacce in tempo reale con l'automazione. I ritardi nel contenimento spesso derivano da una proprietà poco chiara e da fasi di convalida manuale che non riescono a tenere il passo con l'automazione degli autori degli attacchi. Una risposta efficace richiede l'assegnazione di un'autorità esplicita per le azioni di contenimento automatizzate, come la revoca dei token o l'isolamento dei carichi di lavoro, in modo che l'esecuzione possa procedere senza esitazioni.

Sostituendo il giudizio ad hoc con playbook standardizzati e convalidati, le organizzazioni garantiscono che la risposta segua una sequenza verificabile. Tuttavia, per far fronte al ritmo delle minacce moderne, l'AI agentica deve essere distribuita come l'acceleratore definitivo della difesa. Questi sistemi autonomi analizzano dinamicamente gli avvisi complessi, correlando i dati tra i vari domini alla velocità della macchina per ottenere un quadro completo.

Una volta convalidati, gli agenti sono autorizzati a eseguire azioni di contenimento dinamiche e chirurgiche, dall'isolamento dei sistemi interessati tramite microsegmentazione alla revoca automatica delle credenziali compromesse. Questo approccio disciplinato e intelligente riduce drasticamente la deriva operativa, limita il tempo di permanenza degli autori degli attacchi e impedisce che compromissioni isolate si trasformino in incidenti più ampi.

Passare da una sicurezza reattiva a una proattiva. Per allontanarsi da una difesa reattiva, le organizzazioni devono andare oltre il tradizionale pen-testing verso test avversariali continui. Gli audit in un determinato momento raramente catturano l'interazione tra la deriva delle identità e le configurazioni errate del cloud che gli autori degli attacchi sfruttano nelle intrusioni del mondo reale. I difensori devono convalidare le prestazioni dei controlli in condizioni realistiche, assicurandosi che le pipeline di telemetria e i flussi di lavoro di risposta funzionino come previsto.

La proattività si estende al recupero. Le organizzazioni resilienti verificano che i sistemi siano privi di accessi residui, come credenziali compromesse o configurazioni alterate, prima di ripristinare i servizi. Assicurarsi che la risoluzione risolva le cause primarie, anziché limitarsi a ripristinare snapshot obsolete, contribuisca a prevenire una rapida reinfezione e supporti la resilienza a lungo termine.

Migliorare il SOC per ottenere risultati ad alte prestazioni. Durante gli incidenti attivi, un contenimento incoerente o una proprietà non chiara creano aperture che consentono agli autori degli attacchi di ristabilire l'accesso. I SOC ad alte prestazioni eliminano questa variabilità garantendo l'applicazione uniforme delle azioni di risposta, indipendentemente dall'analista o dall'ora del giorno.

La coerenza sotto pressione è fondamentale; impedisce che compromissioni isolate si trasformino in crisi più ampie.

Per raggiungere questo obiettivo è necessario collegare i diversi silo operativi di sicurezza, IT e DevOps. I playbook devono riflettere il modo in cui i sistemi funzionano oggi, piuttosto che il modo in cui sono stati originariamente progettati, per far sì che le azioni automatizzate siano allineate alla logica aziendale reale. Conferire agli analisti responsabilità più ampie, come la risposta a incidenti end-to-end anziché il solo triage degli avvisi, migliora la fidelizzazione, aumenta la versatilità e porta a risultati aziendali misurabili.

Rafforzare il team con un retainer IR. Il giusto retainer estende le capacità al di là della risposta alle emergenze. Per essere all'avanguardia, le organizzazioni devono testare e convalidare i controlli rispetto ai comportamenti specifici che gli attori di minacce utilizzano nel mondo reale. Valutazioni ricorrenti di sicurezza offensiva, sicurezza AI, processi SOC e sicurezza del cloud aiutano a confermare che le pipeline di telemetria e i flussi di lavoro di risposta funzionano come previsto in condizioni di attacco realistiche.

Il partner per retainer IR dovrebbe fornire un accesso rapido agli specialisti per controlli di prontezza proattivi, ingegneria del rilevamento e convalida, assicurando che i miglioramenti difensivi resistano nel tempo. Associando test continui alle competenze acquisite, le organizzazioni migliorano la resilienza.

Allineando il tuo SOC a questi principi fondamentali, trasformerai la tua difesa in un motore di risposta ad alta velocità in grado di superare gli antagonisti e fermare le minacce prima che si intensifichino.

L'approccio Zero Trust è una necessità strategica in un ambiente in cui l'identità è diventata la principale superficie di attacco. L'obiettivo è eliminare le relazioni di fiducia implicita tra utenti, dispositivi e applicazioni e convalidare continuamente ogni fase di un'interazione digitale.

In realtà, implementare l'approccio Zero Trust è complesso. Tuttavia, anche piccoli guadagni ridurranno la superficie di attacco, limiteranno il movimento laterale e ridurranno al minimo l'impatto di qualsiasi accesso iniziale al tuo ambiente. Eliminando il presupposto di sicurezza all'interno del perimetro, i difensori costringono gli autori degli attacchi a lavorare di più per ogni centimetro di accesso, rallentando la loro velocità e creando maggiori opportunità di rilevamento.

Verificare continuamente utenti, dispositivi e applicazioni. Gli autori degli attacchi sfruttano spesso la fiducia statica che persiste dopo un primo accesso. Una volta entrati, utilizzano token di sessione rubati o credenziali valide per mascherarsi da utenti legittimi, spesso aggirando completamente i controlli perimetrali. I punti di controllo statici all'ingresso non sono più sufficienti.

La verifica continua considera la fiducia come un elemento dinamico, con decisioni riviste al variare delle condizioni durante una sessione. La convalida del contesto dell'identità, dello stato del dispositivo e del comportamento dell'applicazione in tempo reale consente alle organizzazioni di rilevare quando una sessione legittima viene dirottata o quando il comportamento dell'utente si discosta dalla norma. Di conseguenza, gli account o i dispositivi compromessi possono essere utilizzati dagli autori degli attacchi solo per un periodo limitato, riducendo le opportunità di ampliare l'accesso o di preparare i dati.

Applicare il privilegio minimo per limitare il movimento degli autori degli attacchi.Le autorizzazioni eccessive fungono da moltiplicatore di forze per gli autori degli attacchi. In molti incidenti del 2025, gli intrusi hanno aggirato i controlli interni sfruttando la deriva delle identità, utilizzando privilegi accumulati e ruoli ancora attivi che le organizzazioni non hanno rimosso. Anziché affidarsi a exploit complessi, si sono mossi lateralmente attraverso percorsi di accesso validi ma eccessivamente permissivi.

L'applicazione del privilegio minimo riduce questa superficie di attacco limitando gli utenti, i servizi e le applicazioni solo all'accesso necessario per le loro funzioni. Questo deve andare oltre gli utenti umani per includere le identità macchina e gli account di servizio, che spesso mantengono autorizzazioni ampie e scarsamente monitorate. L'eliminazione dei diritti non necessari elimina i percorsi di accesso diretti utilizzati dagli autori degli attacchi, costringendoli a ricorrere a tecniche più visibili e difficili, più facili da rilevare per i difensori.

pplicare un'ispezione coerente al traffico attendibile e non attendibile. Applicare un'ispezione coerente al traffico attendibile e non attendibile. Gli autori degli attacchi sanno che mentre il perimetro è sorvegliato, il traffico interno "est-ovest" tra i carichi di lavoro spesso passa senza essere ispezionato. Sfruttano questa fiducia utilizzando connessioni interne crittografate per muoversi lateralmente e preparare i dati senza far scattare gli allarmi.

Per ottenere un'analisi coerente e pervasiva delle minacce, le organizzazioni devono consolidare tutta la sicurezza della rete, del cloud e SASE (Secure Access Service Edge) su un'unica piattaforma unificata. Questa struttura unificata offre un'ispezione di Livello 7 coerente ovunque, applicando automaticamente policy tramite un unico piano di gestione.

Tale consolidamento consente il passaggio strategico a servizi di sicurezza basati su cloud avanzati. Questo passaggio consente l'analisi in linea e in tempo reale di tutto il traffico, compresa la decrittografia e l'ispezione cruciale del traffico in movimento tra i carichi di lavoro interni. Tale capacità elimina i punti in cui si nascondono gli autori degli attacchi, bloccando in modo proattivo phishing sconosciuto, malware zero-day e attività C2 evasive.

Controllare l'accesso e il movimento dei dati per ridurre l'impatto. I risultati più dannosi in molti incidenti non si verificano al momento della compromissione iniziale, ma durante il successivo accesso ai dati, lo staging e l'esfiltrazione. Gli autori degli attacchi spesso cercano repository con controlli deboli o flussi scarsamente monitorati per aggregare silenziosamente informazioni sensibili prima del rilevamento.

Una governance più solida sulle modalità di accesso, condivisione e trasferimento dei dati riduce queste opportunità, limitando i luoghi in cui le informazioni sensibili possono circolare e a quali condizioni. Quando i percorsi dei dati sono strettamente controllati e costantemente monitorati, gli autori degli attacchi hanno meno opzioni per preparare o estrarre risorse preziose, riducendo l'entità e la gravità delle perdite potenziali anche quando si verifica una compromissione.

Eliminando sistematicamente la fiducia implicita, si privano gli autori degli attacchi della mobilità su cui fanno affidamento, garantendo che un singolo punto di compromissione porti a un incidente circoscritto piuttosto che a una crisi a livello aziendale.

L'identità è ormai il perimetro della sicurezza, eppure troppo spesso rimane scarsamente protetta. I punti deboli dell'identità sono stati un fattore determinante in oltre la metà delle intrusioni esaminate nel 2025, principalmente perché i database di identità si sono espansi più rapidamente dei controlli destinati a governarli.

Gli autori degli attacchi si sono costantemente mossi attraverso le lacune create da questa deriva della governance, sfruttando autorizzazioni legacy e account di servizio non monitorati per aggirare le difese perimetrali. Per evitare questo, le organizzazioni devono gestire l'identità non come un elenco statico di credenziali, ma come una risorsa operativa dinamica lungo l'intero ciclo di vita.

Centralizzare la gestione delle identità di uomini e macchine. Non si può governare ciò che non si vede. Quando i dati sull'identità sono frammentati tra directory legacy, fornitori di cloud e ambienti SaaS, gli autori degli attacchi sfruttano i punti deboli che ne derivano.

La centralizzazione delle identità di utenti e macchine in directory attendibili semplifica l'autenticazione ed elimina i percorsi di accesso nascosti, difficili da monitorare in modo coerente. Questo consolidamento dovrebbe includere anche integrazioni di terze parti e connettori API, in modo che ogni entità che richiede l'accesso, sia essa una persona, un account di servizio o un agente AI, sia visibile ai team addetti alla sicurezza. Con un piano di controllo unificato, l'AI difensiva può correlare le anomalie di login con attività sospette, trasformando l'identità in un segnale operativo attivo anziché in un elenco statico di credenziali.

Combattere la deriva di governance con la gestione continua del ciclo di vita. La deriva di governance, in cui i cambiamenti operativi si muovono più velocemente dei controlli progettati per guidarli, è rimasta un fattore significativo di vantaggio per gli autori degli attacchi.

Le transizioni di ruolo, i cicli di distribuzione rapidi e le scorciatoie quotidiane hanno ampliato il divario tra la policy scritta e l'accesso effettivo. Le autorizzazioni detenute da strumenti dei flussi di lavoro e connettori di servizi spesso superavano quanto previsto dalla policy. Ciò ha creato percorsi di escalation che gli autori degli attacchi hanno sfruttato attraverso autorizzazioni legacy e account di servizio non monitorati. Trattare l'identità come un ciclo di vita, limitando l'automazione alle esigenze attuali e revocando gli accessi in eccesso nel tempo, aiuta a colmare queste lacune e a limitare il movimento degli autori degli attacchi dopo l'accesso iniziale.

Rilevare e rispondere a minacce basate sull'identità. L'AI difensiva è più efficace in ambienti in cui le identità sono gestite come risorse operative piuttosto che come credenziali statiche. Nelle nostre indagini, le organizzazioni con solide basi di identità hanno mostrato un collegamento più precoce tra anomalie di login, attività di automazione ed eventi di identità periferici, che hanno contribuito a un contenimento più rapido.

Laddove la governance era forte, le pipeline di rilevamento hanno prodotto indicatori più chiari e affidabili che hanno aiutato i team a identificare prima i comportamenti di escalation. Al contrario, una governance debole ha creato un numero elevato di falsi positivi che ha oscurato questi segnali. Le revisioni regolari mantengono le autorizzazioni allineate ai requisiti reali, migliorando l'accuratezza dei segnali di rilevamento e garantendo che i controlli assistiti da AI funzionino in modo efficace.

Proteggere l'integrità dell'AI e dell'automazione. Man mano che le organizzazioni inseriscono agenti AI e flussi di lavoro automatizzati nei processi principali, questi sistemi diventano obiettivi interessanti per la manipolazione. Nel corso delle nostre indagini, abbiamo osservato account di assistenti distribuiti con un ampio accesso predefinito e strumenti di automazione in esecuzione senza convalida dell'integrità.

Per evitare che questi strumenti si trasformino in vettori di attacco, i team addetti alla sicurezza devono applicare ai sistemi AI la stessa governance applicata agli utenti. Ciò include la convalida esplicita dei passaggi di automazione prima che entrino in produzione, l'applicazione di controlli di integrità ai flussi di lavoro abilitati dall'AI e la garanzia che gli account degli assistenti siano protetti contro gli abusi.

Trattando l'identità come un sistema operativo dinamico anziché come una directory statica, si eliminano i percorsi nascosti utilizzati dagli autori degli attacchi e si consente ai team addetti alla sicurezza di rilevare l'uso improprio nel momento in cui si verifica.

Per proteggere l'azienda moderna non è sufficiente proteggere l'infrastruttura. È necessario mettere in sicurezza la fabbrica che la costruisce.

Nel 2025, gli autori degli attacchi hanno preso sempre più di mira la catena di fornitura del software e le API del cloud per aggirare i perimetri tradizionali, inserendo vulnerabilità nel codice o sfruttando integrazioni deboli prima che raggiungessero la produzione. Per contrastare questo fenomeno, le organizzazioni devono estendere le protezioni di sicurezza dalle prime fasi di sviluppo fino al runtime, trattando i modelli di AI, le pipeline di compilazione e il codice di terze parti con lo stesso rigore dei sistemi interni.

Impedire che i problemi di sicurezza raggiungano la produzione. La sicurezza deve operare alla velocità dello sviluppo. L'integrazione di protezioni nelle pipeline DevOps e di integrazione e distribuzione continua (CI/CD) consente di identificare e correggere le vulnerabilità nel codice personalizzato, nei componenti open-source e nelle configurazioni AI prima della distribuzione.

Lo stesso approccio si applica ai sistemi AI, dove la valutazione precoce della sicurezza e della configurazione del modello riduce il rischio a valle. Il rafforzamento degli strumenti di sviluppo e la gestione delle dipendenze open-source aiutano a eliminare i punti deboli che gli autori degli attacchi sfruttano per ereditare fiducia all'interno dei flussi di lavoro aziendali.

Proteggere la catena di fornitura del software e dell'AI. Sebbene non sia il vettore di attacco più comune, le compromissioni della catena di fornitura hanno l'impatto maggiore, soprattutto per organizzazioni per altri aspetti mature. Le falle nei sistemi di compilazione, nei servizi di integrazione e nei repository correlati all'AI consentono agli autori degli attacchi di raggiungere gli ambienti a valle senza mai interagire con un firewall.

Per ridurre questa esposizione è necessario un controllo rigoroso della provenienza. Gli ambienti di compilazione e le pipeline di distribuzione devono avere chiari controlli di identità e protezioni dell'integrità. Le librerie software esterne, i connettori API e i componenti AI devono essere valutati in base a schemi di accesso e pratiche di aggiornamento prima dell'adozione. Una governance efficace della catena di fornitura fornisce ai processi di rilevamento una base affidabile, rendendo più facile identificare quando una dipendenza attendibile inizia a comportarsi in modo inaspettato.

Identificare e bloccare gli attacchi runtime. Una volta che le applicazioni sono attive, l'attenzione si sposta sul contenimento. Gli autori degli attacchi tentano spesso di persistere ed espandere l'accesso utilizzando in modo improprio identità cloud, API o autorizzazioni per il carico di lavoro legittime.

Il rilevamento in tempo reale, unito a controlli runtime coerenti come monitoraggio dei comportamenti, confini di rete chiari e limiti alle interazioni API impreviste, aiuta a ostacolare queste tattiche. Le stesse protezioni dovrebbero essere estese agli ambienti di hosting AI, dove il monitoraggio della deriva del modello e dell'accesso non autorizzato ai dati limita i movimenti degli autori degli attacchi anche dopo la compromissione iniziale.

Automatizzare rilevamento e risposta cloud. Nel cloud, la velocità è l'unico parametro che conta. I ritardi nell'isolare i carichi di lavoro interessati o nel revocare le identità utilizzate in modo improprio offrono agli autori degli attacchi lo spazio necessario per un'escalation.

L'automazione consente ai team SecOps di rilevare e rispondere continuamente alle minacce basate su cloud, utilizzando i controlli nativi del cloud per contenere rapidamente gli incidenti. Azioni come l'isolamento di container compromessi o la revoca di token di sessione sospetti aiutano a evitare che problemi localizzati si trasformino in interruzioni più ampie o in perdite di dati.

Costruire una cultura orientata alla sicurezza dell'AI e dello sviluppo. L'AI è ora una risorsa operativa, non solo uno strumento. Gli assistenti e i prompt automatici, man mano che vengono incorporati nei flussi di lavoro quotidiani, introducono rischi comportamentali che i controlli tecnici da soli non possono risolvere.

Una solida cultura della sicurezza tratta i sistemi AI con la stessa attenzione rivolta alle infrastrutture critiche. Ciò include la revisione delle modalità di utilizzo degli assistenti, evitando l'esposizione di dati sensibili nei prompt e convalidando il codice generato dall'AI. Quando i team capiscono che il giudizio umano rimane fondamentale per un uso efficace dell'AI, i controlli di governance vengono rafforzati anziché aggirati, garantendo che la corsa all'automazione non superi la capacità di supervisionarla.

Integrando la sicurezza nella struttura degli ambienti di sviluppo e di runtime, è possibile garantire che la velocità di innovazione AI e del cloud favorisca la crescita aziendale anziché il rischio sistemico.

Per proteggere l'organizzazione è necessario guardare oltre il laptop aziendale. La superficie di attacco moderna si è ampliata fino a includere i dispositivi non gestiti dei collaboratori, le risorse cloud pubbliche e lo stesso browser Web, che è diventato lo spazio di lavoro principale dell'azienda.

Come difensori, dobbiamo affrontare una duplice sfida. Dobbiamo gestire rigorosamente le esposizioni esterne che gli autori degli attacchi cercano costantemente, proteggendo al contempo l'interfaccia umana in cui gli utenti interagiscono con i dati, l'AI e il Web aperto. Per proteggere questo ambiente così vasto, la sicurezza deve estendersi dal bordo esterno fino alla sessione del browser.

Ridurre la superficie di attacco con una gestione attiva dell'esposizione. Unit 42 ha rilevato che le vulnerabilità del software hanno rappresentato il 22% dell'accesso iniziale per gli incidenti di quest'anno, sottolineando l'urgente necessità di andare oltre la semplice individuazione e arrivare a una prioritizzazione attiva dei rischi. Una gestione efficace dell'esposizione colma questo divario creando un inventario completo e continuo dell'impronta digitale, compresa l'infrastruttura ombra e gli strumenti di AI non autorizzati che le scansioni tradizionali non riescono a individuare.

In particolare, questa strategia deve filtrare i falsi positivi, utilizzando intelligence sulle minacce per dare priorità solo alle risorse che vengono attivamente prese di mira (come KEV CISA) e che non dispongono di controlli compensativi. Concentrando le risorse limitate sui rischi sfruttabili e critici per l'azienda, i team possono chiudere la finestra di opportunità prima che un autore di attacchi trovi una porta aperta.

Proteggere l'interfaccia umana. Il browser è il nuovo endpoint e il nuovo desktop aziendale. È qui che i dipendenti accedono ai dati, dove i collaboratori svolgono il loro lavoro e, purtroppo, dove gli attacchi di social engineering come il phishing sono più efficaci.

Per proteggere questa interfaccia è necessario un browser sicuro di classe enterprise, che crei uno spazio di lavoro aziendale completamente isolato e protetto per i dispositivi gestiti e non gestiti. Questo potente livello applica controlli sui dati in tempo reale, indipendentemente dall'hardware sottostante. Può disabilitare operazioni di copia e incolla su pagine sensibili, impedire download di file da origini sconosciute e identificare siti di phishing avanzati che eludono i filtri e-mail standard. Grazie al rafforzamento del browser, le aziende ottengono una visibilità granulare sull'utilizzo di AI ombra e impediscono direttamente che i dati sensibili dell'azienda finiscano in strumenti GenAI non autorizzati.

Proteggere l'accesso di terze parti e non gestito. Il modello rigido che prevede l'invio di laptop aziendali a collaboratore o azienda oggetto di acquisizione non è più sostenibile o sicuro. Le organizzazioni hanno bisogno di un modo per imporre l'accesso zero trust sui dispositivi non gestiti senza i costi e la complessità delle soluzioni di infrastruttura desktop virtuale (VDI) legacy.

Proteggendo lo spazio di lavoro attraverso il browser, le aziende possono garantire a collaboratori e utenti BYOD un accesso sicuro alle applicazioni aziendali, mantenendo al contempo i dati aziendali rigorosamente isolati dagli ambienti personali. Questo approccio accelera l'integrazione di fusioni e acquisizioni e l'onboarding dei collaboratori, garantendo allo stesso tempo che un dispositivo personale compromesso non possa essere utilizzato come trampolino di lancio nella rete aziendale.

Raccogliere telemetria unificata e automatizzare la risposta. Per gli endpoint gestiti, i dati sono il carburante per la difesa. Il rilevamento di attacchi sofisticati dipende dalla raccolta di una telemetria ad alta fedeltà di processi, connessioni di rete e comportamento di identità, per poi unificare questi dati in una piattaforma centrale.

Quando questi dati vengono analizzati da motori basati su AI, le anomalie che sarebbero invisibili in ambienti separati diventano chiari indicatori di compromissione. Tuttavia, il rilevamento è solo metà della battaglia.