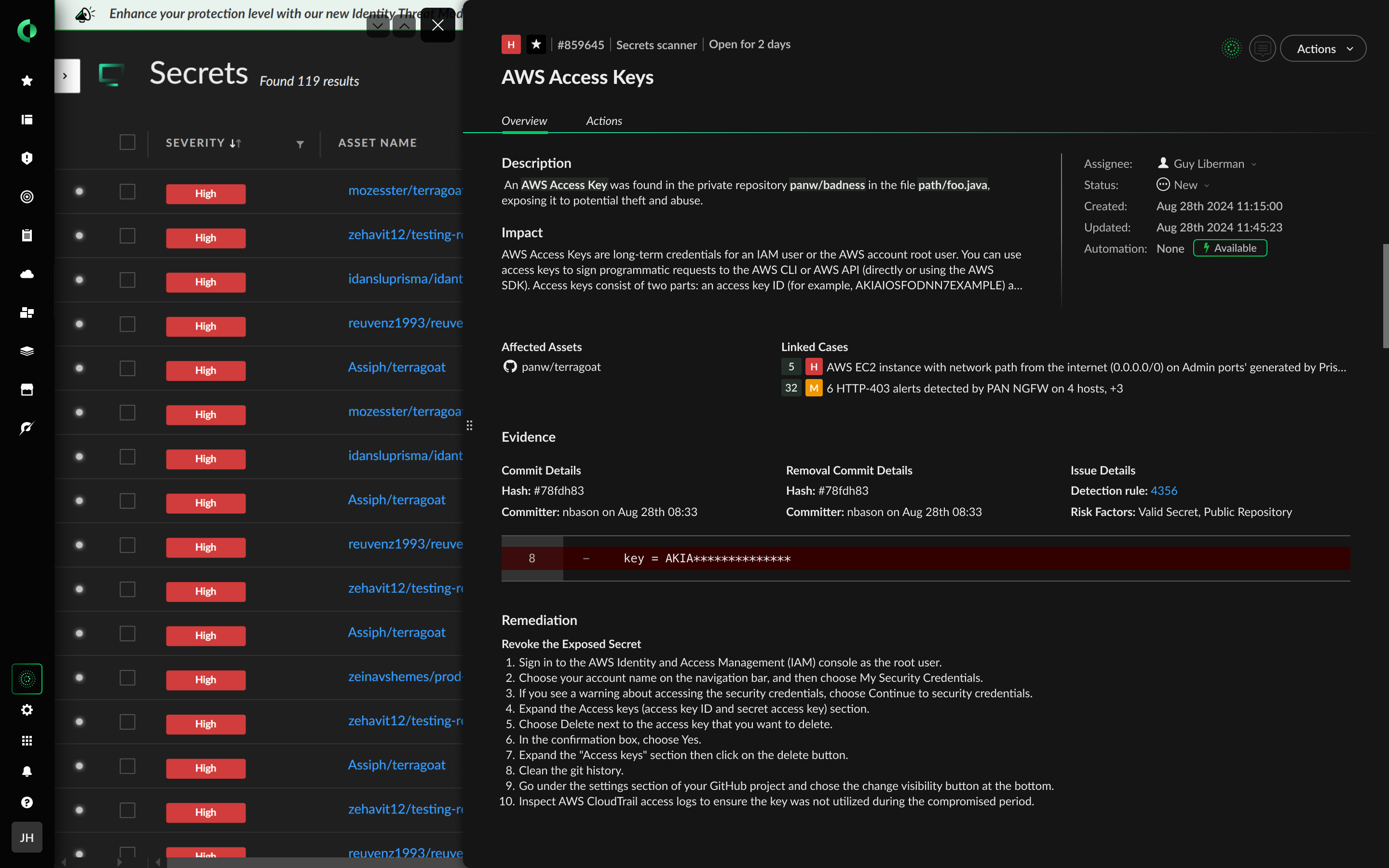

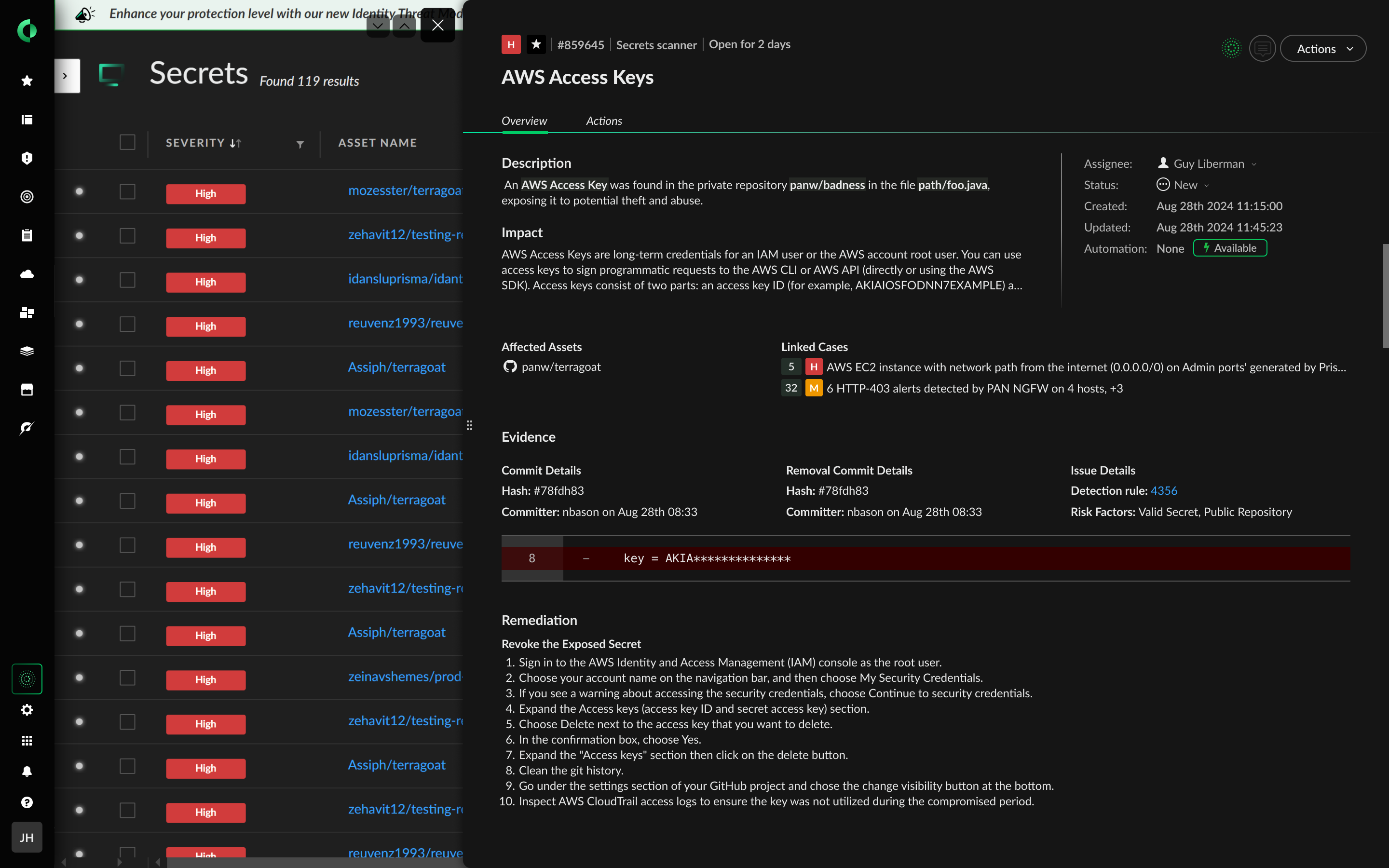

Rilevamento preciso

I segreti che utilizzano espressioni regolari (token di accesso, chiavi API, chiavi di crittografia, token OAuth, certificati e così via) sono quelli identificati più di frequente. Cortex Cloud si avvale di oltre 100 firme per rilevare e segnalare un'ampia gamma di segreti con espressioni note e prevedibili.

Ampia copertura

Più di 100 rilevatori dei segreti specifici del dominio garantiscono avvisi sicuri in fase di compilazione e runtime.

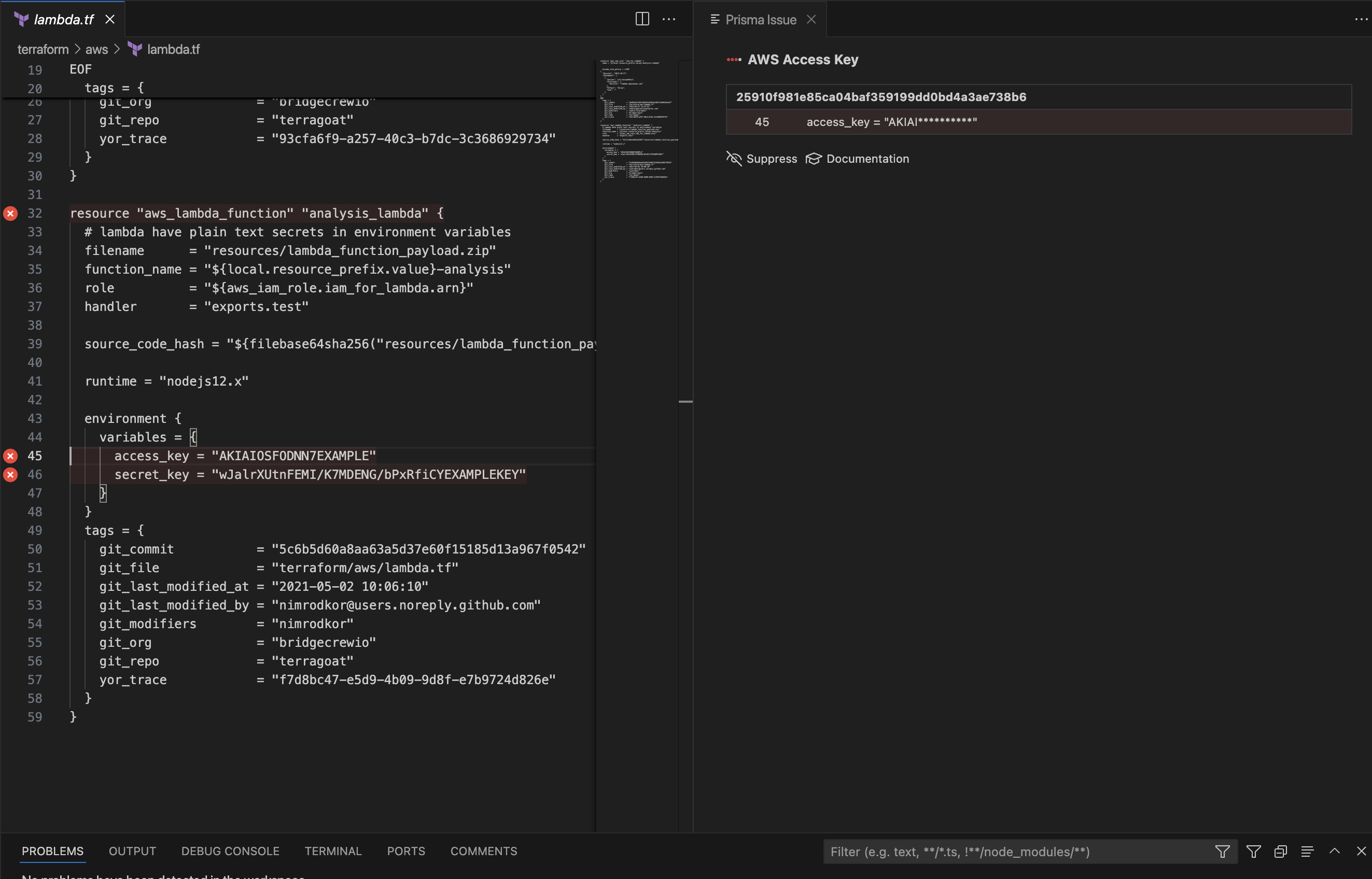

Analisi ampia e approfondita

Esegui un'analisi per rilevare i segreti in tutti i file dei tuoi repository e nella cronologia delle versioni delle tue integrazioni.