-

- Perché la registrazione SIEM è importante per la sicurezza IT?

- SIEM vs. Gestione dei registri: Capire le differenze

- Componenti chiave dei registri SIEM

- La meccanica della registrazione SIEM

- Migliori pratiche di registrazione SIEM

- Sfide e soluzioni per la registrazione SIEM

- Domande frequenti sulla registrazione SIEM

Indice dei contenuti

-

Che cos'è il SIEM?

- Come funziona il SIEM

- Funzioni e vantaggi principali del SIEM

- Il ruolo dell'AI e del ML nel SIEM

- Integrazione SIEM

- Casi d'uso SIEM

- Come scegliere una soluzione SIEM

- Migliori pratiche per l'implementazione del SIEM

- SIEM vs altre soluzioni di sicurezza

- Che cos'è il Cloud SIEM?

- L'evoluzione del SIEM

- Il futuro del SIEM

- Domande frequenti sul SIEM

-

Che cos'è l'UEBA (User and Entity Behavior Analytics)?

- Come funziona l'UEBA

- Vantaggi dell'implementazione dell'UEBA

- Esempi di UEBA

- Casi d'uso comuni per l'UEBA

- Sfide e considerazioni nella distribuzione dell'UEBA.

- Diverse minacce affrontate dall'UEBA

- Integrazione di UEBA e XDR

- UEBA vs NTA

- UEBA vs SIEM

- UEBA vs IAM

- Tendenze e sviluppi futuri nell'UEBA

- Scelta della giusta soluzione UEBA

- FAQ dell'UEBA

- Che cos'è la gestione degli eventi di sicurezza (SEM)?

Che cos'è la registrazione SIEM?

Indice dei contenuti

La gestione delle informazioni e degli eventi di sicurezza (SIEM) è una soluzione completa per la cybersecurity. Combina la gestione delle informazioni di sicurezza (SIM) e la gestione degli eventi di sicurezza (SEM) per fornire un'analisi in tempo reale degli avvisi di sicurezza generati dalle applicazioni e dall'hardware di rete.

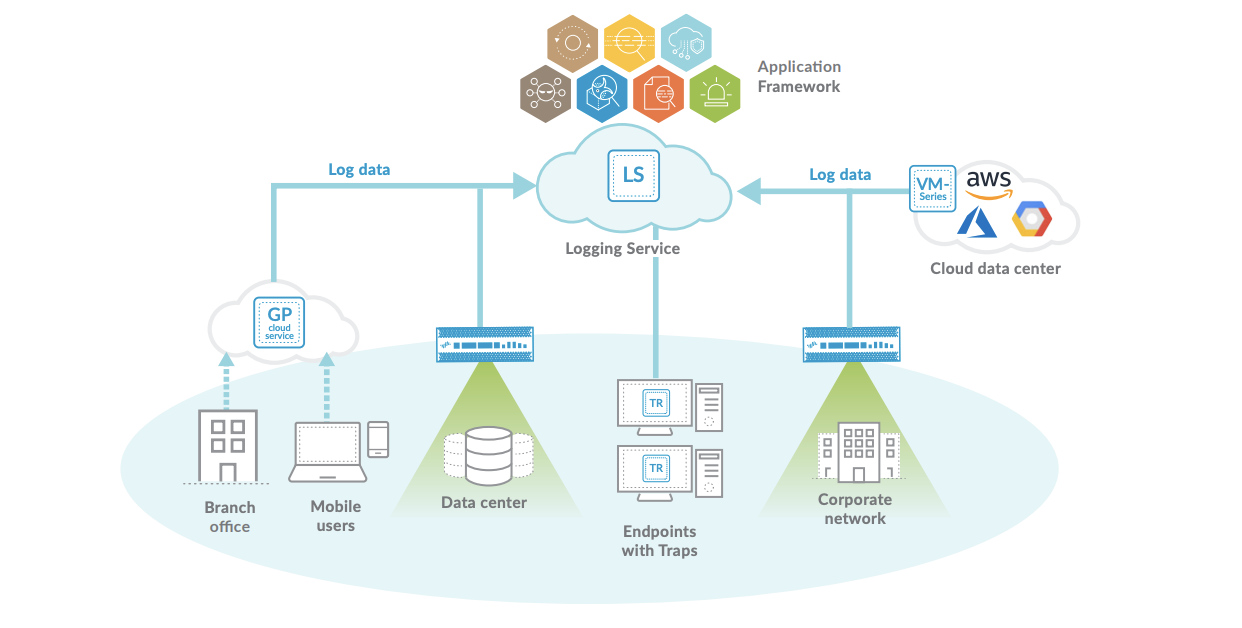

I sistemi SIEM raccolgono e aggregano i dati di log generati in tutta l'infrastruttura tecnologica di un'organizzazione, dai sistemi host e dalle applicazioni ai dispositivi di sicurezza di rete, come i firewall e i filtri antivirus.

La registrazione SIEM è il cuore della capacità del SIEM: un elemento cruciale che trasforma i dati grezzi in approfondimenti significativi, migliorando le misure e le strategie di sicurezza. La registrazione SIEM è la raccolta, l'aggregazione e l'analisi dei dati di log da diverse fonti all'interno dell'infrastruttura IT di un'organizzazione. Questo processo trasforma il SIEM in una piattaforma centralizzata, consentendo agli analisti della sicurezza di vagliare una vasta quantità di dati per individuare potenziali minacce alla sicurezza e rispondere in modo efficace.

Perché la registrazione SIEM è importante per la sicurezza IT?

La piattaforma SIEM è un componente centrale di molti programmi di sicurezza tradizionali che analizza qualsiasi numero e tipo di file di log per identificare gli incidenti di sicurezza o le minacce emergenti. Questa caratteristica la differenzia dagli strumenti di sicurezza come EDR (endpoint detection and response).

I fornitori di SIEM spesso offrono funzionalità aggiuntive, come UEBA (analisi del comportamento di utenti ed entità) e azioni di risposta tramite SOAR (security orchestration, automation, and response) come add-on. Con la registrazione SIEM avanzata, i team addetti alla sicurezza possono rilevare e avvisare le attività sospette, analizzare il comportamento degli utenti per identificare le anomalie e avere una visibilità centralizzata degli eventi di sicurezza in tutta l'organizzazione.

Il SIEM monitora le attività legate alla sicurezza, come i login degli utenti, l'accesso ai file e le modifiche ai file critici del sistema, che vengono acquisite come dati di log. Il software applica poi algoritmi di analisi e correlazione a questi dati per identificare potenziali incidenti o minacce alla sicurezza.

SIEM vs. Gestione dei registri: Capire le differenze

Mentre il SIEM e la gestione tradizionale dei log comportano la raccolta e l'archiviazione dei dati di log, il SIEM va oltre. Combina i dati di log con informazioni contestuali aggiuntive, consentendo un'analisi più approfondita e il rilevamento delle minacce in tempo reale, una caratteristica tipicamente assente nei sistemi di gestione dei log di base.

Gestione dei registri

Un sistema di gestione dei log raccoglie, archivia e talvolta analizza i dati di log generati da vari sistemi, applicazioni e dispositivi all'interno di un'infrastruttura IT.

La gestione dei registri aggrega i registri da fonti diverse, organizzandoli in una posizione centralizzata, e in genere comporta compiti come la conservazione, l'archiviazione e le funzionalità di ricerca di base. I sistemi di gestione dei registri sono un repository dove gli analisti della sicurezza possono accedere e analizzare i registri secondo le necessità. Tuttavia, in genere non forniscono un'analisi di sicurezza automatizzata o un rilevamento minacce in tempo reale.

Gestione SIEM

Gli strumenti SIEM migliorano la gestione dei registri, consentendo l'analisi e la correlazione in tempo reale degli eventi di sicurezza. Questi strumenti raccolgono i dati di log da varie fonti e utilizzano tecniche di analisi e correlazione incentrate sulla sicurezza per identificare modelli, anomalie e potenziali incidenti di sicurezza.

I sistemi SIEM includono l'integrazione dell'intelligence sulle minacce da fonti interne ed esterne, gli avvisi, i flussi di lavoro di risposta agli incidenti e i rapporti sulla conformità. Forniscono una visione più completa della postura di sicurezza di un'organizzazione, correlando i dati da più fonti per identificare e rispondere alle minacce alla sicurezza in modo efficace.

La gestione dei log si concentra maggiormente sulla raccolta e sull'archiviazione dei log, mentre il SIEM integra questi dati per fornire funzionalità di monitoraggio della sicurezza in tempo reale, rilevamento delle minacce e risposta agli incidenti. Le soluzioni SIEM spesso comprendono la gestione dei registri come componente principale, ma vanno oltre per offrire funzionalità di sicurezza avanzate.

Differenze tra SIEM e Syslog

Syslog è un protocollo utilizzato per inviare messaggi di log all'interno di una rete. È un protocollo standard che molti dispositivi e sistemi (come router, switch, server, firewall, ecc.) utilizzano per generare e trasmettere dati di log. I messaggi Syslog contengono informazioni su eventi, errori o attività di questi dispositivi e applicazioni.

I messaggi Syslog possono essere raccolti e inviati a una posizione centralizzata (come un server Syslog o un sistema SIEM) per l'archiviazione, l'analisi e il monitoraggio. Tuttavia, il syslog non analizza o correla questi log; è principalmente un metodo per il trasporto dei log.

Componenti chiave dei registri SIEM

I componenti critici dei registri SIEM sono gli elementi di dati fondamentali che questi sistemi raccolgono e analizzano per identificare e rispondere agli incidenti di sicurezza. Questi componenti includono:

- Timestamps: Ogni voce di registro è contrassegnata da un timestamp, che indica quando si è verificato l'evento. Questo è fondamentale per l'analisi cronologica e la correlazione degli eventi tra i diversi sistemi.

- Informazioni sulla fonte e sulla destinazione: I registri contengono dettagli sulla fonte (dove ha avuto origine l'evento) e sulla destinazione (il destinatario dell'evento). Queste informazioni sono fondamentali per la sicurezza di rete, per tracciare il flusso di dati e identificare potenziali minacce esterne.

- Informazioni sull'utente: I registri spesso includono informazioni sugli utenti, come i nomi utente o gli ID degli account, soprattutto per il controllo degli accessi e gli eventi di autenticazione. Questo aiuta a identificare quali utenti sono stati coinvolti in eventi specifici.

- Tipo di evento: Specifica la natura dell'evento registrato nel registro, come un tentativo di accesso, un accesso a un file, un avviso di sistema, messaggi di errore o connessioni di rete.

- Azione intrapresa: Se l'evento ha innescato una risposta, questa viene registrata nel registro. Per esempio, se un tentativo di accesso è stato consentito o negato o se un errore ha innescato una risposta specifica del sistema.

- Risorsa accessibile: In particolare, nel contesto del controllo degli accessi e del monitoraggio dell'integrità dei file, i registri dettagliano quali risorse (come file, database o applicazioni) sono state accessibili.

- Livello di gravità: Molti sistemi SIEM classificano gli eventi in base al livello di gravità, aiutando a dare priorità alle risposte. Ad esempio, un tentativo di accesso fallito potrebbe essere di gravità inferiore, mentre il rilevamento di malware sarebbe di gravità elevata.

- Codici di stato: Questi codici forniscono punti di riferimento rapidi per comprendere l'esito di un evento, come i processi riusciti o falliti.

- Dati trasferiti: Nel caso di eventi di sicurezza di rete, la quantità di dati trasferiti durante un incidente può essere un indicatore chiave della natura e della gravità dell'evento.

- Ulteriori informazioni contestuali: I sistemi SIEM avanzati potrebbero aggiungere ulteriori contesti ai registri, come i dati di geolocalizzazione, le modifiche alla configurazione del sistema o la correlazione con i database delle minacce note.

Questi componenti forniscono una visione completa degli eventi di sicurezza all'interno dell'infrastruttura IT di un'organizzazione, consentendo un monitoraggio, un'analisi e una risposta efficaci a potenziali incidenti di sicurezza.

La meccanica della registrazione SIEM

Comprendere i meccanismi sottostanti alla registrazione SIEM è fondamentale per apprezzarne il valore nella cybersecurity. Questa sezione approfondisce i processi principali coinvolti nella registrazione SIEM, dalla raccolta dei dati alla generazione di avvisi e rapporti.

Raccolta dati

La registrazione SIEM è un processo cruciale che aiuta le organizzazioni a monitorare e proteggere efficacemente la loro infrastruttura IT. Il processo di registrazione SIEM inizia con la raccolta dei dati. Ogni elemento dell'infrastruttura IT di un'organizzazione, dai firewall alle applicazioni, contribuisce con i log, che forniscono una visione composita della salute e della sicurezza di rete.

Normalizzazione dei dati

Una volta raccolti i dati, il passo successivo è la normalizzazione dei dati. Questo processo vitale comporta la standardizzazione di formati di registro diversi in una struttura unificata. La normalizzazione dei dati facilita l'analisi e il confronto dei registri, che è fondamentale per identificare modelli e anomalie.

Rilevamento e correlazione

La fase successiva è il rilevamento e la correlazione. È qui che gli strumenti SIEM mostrano la loro capacità di identificare modelli e anomalie nei dati normalizzati. Il rilevamento precoce di potenziali incidenti di sicurezza è fondamentale; questa fase aiuta a raggiungere questo obiettivo. Questa fase è fondamentale per il rilevamento precoce di potenziali incidenti di sicurezza.

Avvisi e rapporti

Infine, i sistemi SIEM generano avvisi e rapporti. La generazione di avvisi e rapporti è il pezzo finale del puzzle. I sistemi SIEM notificano ai team le minacce più immediate e aiutano la conformità e l'analisi più approfondita della sicurezza attraverso un reporting completo. I rapporti generati dai sistemi SIEM sono particolarmente utili per identificare tendenze e modelli, che possono aiutare le organizzazioni a migliorare la loro postura di sicurezza complessiva. I sistemi SIEM notificano ai team le minacce più immediate e aiutano la conformità e l'analisi più approfondita della sicurezza attraverso un reporting completo.

Migliori pratiche di registrazione SIEM

Le best practice per la registrazione SIEM sono essenziali per massimizzare l'efficacia dei sistemi SIEM. Queste pratiche aiutano a garantire che gli strumenti SIEM raccolgano e analizzino i dati in modo efficiente e contribuiscano a migliorare le posizioni di sicurezza delle organizzazioni. Ecco alcune delle migliori pratiche chiave:

- Raccolta dati selettiva: Selezioni con cura le fonti di dati da monitorare e raccogliere i log, concentrandosi su quelle più rilevanti per le esigenze di sicurezza della sua organizzazione. Questo approccio mirato aiuta a utilizzare in modo efficiente le risorse SIEM e a ridurre il rumore dei dati irrilevanti.

- Normalizzazione dei dati: Normalizza i dati di registro in un formato coerente. Questa standardizzazione è fondamentale per l'analisi pratica, in quanto consente una correlazione più semplice e un confronto dei dati provenienti da fonti diverse.

- Monitoraggio e analisi in tempo reale: Impostate i sistemi SIEM per il monitoraggio e l'analisi in tempo reale, per consentire il rilevamento e la risposta immediata a potenziali incidenti di sicurezza.

- Correlazione degli eventi: Impiega algoritmi sofisticati per la correlazione degli eventi. Ciò comporta l'analisi dei modelli e delle relazioni nei dati di log per identificare le potenziali minacce alla sicurezza.

- Aggiornamenti e manutenzione regolari: Aggiornare e mantenere regolarmente il suo sistema SIEM. Ciò include l'aggiornamento delle regole e delle firme, l'applicazione di patch al software e la garanzia che il sistema sia sintonizzato per adattarsi all'evoluzione del panorama della sicurezza.

- Allineamento della conformità e delle normative: Si assicuri che le sue pratiche di registrazione SIEM siano in linea con i requisiti di conformità e le normative pertinenti, che possono imporre tipi di dati specifici da raccogliere e conservare.

- Analisi del comportamento di utenti ed entità (UEBA): Implementazione dell'UEBA per rilevare anomalie e potenziali minacce in base alle deviazioni dai modelli di comportamento stabiliti.

- Gestione efficace dello storage: Gestisca l'archiviazione dei dati di registro in modo efficiente, considerando la sicurezza e la scalabilità delle soluzioni di archiviazione.

- Revisione e audit regolari: Esaminare e verificare periodicamente il sistema SIEM e i suoi registri per assicurarsi che funzioni come previsto e identificare le aree di miglioramento.

- Formazione e sensibilizzazione: Si assicuri che il suo team sia formato e consapevole dell'utilizzo efficace del sistema SIEM. Questo include la comprensione delle capacità del sistema e l'interpretazione e la risposta agli avvisi che genera.

- Integrazione con altri strumenti di sicurezza: Integrare il SIEM con altri strumenti e sistemi di sicurezza per un approccio alla sicurezza più completo. Questo può migliorare la visibilità complessiva e le capacità di rilevamento minacce.

Sfide e soluzioni per la registrazione SIEM

La gestione dei registri SIEM comporta delle sfide, e affrontarle in modo efficace è fondamentale per mantenere una solida postura di cybersecurity. Ecco una visione più ampia degli ostacoli comuni nella registrazione SIEM e come superarli:

| Problema | Soluzioni |

|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

L'implementazione della registrazione SIEM spesso richiede ai team addetti alla sicurezza di affrontare le complessità dell'integrazione di diverse fonti e formati di dati e della gestione di un elevato volume di registri generati attraverso la rete. È anche essenziale garantire la qualità e l'accuratezza dei dati di log, scoprendo i falsi positivi o negativi. Questi passi verso l'implementazione della registrazione SIEM dipendono dalla presenza di personale qualificato per configurare, mantenere e analizzare il sistema SIEM in modo efficace.

La registrazione SIEM è fondamentale per soddisfare i requisiti di conformità normativa, perché fornisce una piattaforma centralizzata per la raccolta, l'archiviazione e l'analisi dei registri da vari sistemi e applicazioni. Contribuisce a dimostrare l'aderenza alle normative mantenendo un audit trail completo, consentendo un facile accesso ai dati storici dei registri per gli audit di conformità e i report. Funzioni come le politiche di conservazione dei registri, i controlli di accesso e il monitoraggio in tempo reale aiutano le organizzazioni ad allinearsi agli standard di settore e ai quadri normativi, come PCI DSS, HIPAA, GDPR, ecc.

La registrazione SIEM è una parte fondamentale delle misure di sicurezza proattive. Le organizzazioni possono rilevare in modo proattivo le potenziali minacce prima che si aggravino, consentendo ai team addetti alla sicurezza di analizzare i dati storici e di identificare modelli o tendenze negli eventi di sicurezza. La registrazione SIEM consente di creare linee di base di sicurezza e di stabilire regole di rilevamento delle anomalie, permettendo di identificare comportamenti sospetti o deviazioni dalle attività quotidiane. Questo approccio proattivo aiuta a risolvere preventivamente le vulnerabilità della sicurezza e a ridurre la probabilità di attacchi informatici di successo.