-

Tipi di firewall definiti e spiegati

- Quali sono i diversi tipi di firewall?

- Capacità dei firewall moderni

- Tipi di firewall per sistemi protetti

- Tipi di firewall per posizionamento nell'infrastruttura di rete.

- Tipi di firewall per metodo di filtraggio dei dati

- Come scegliere il giusto firewall per una rete aziendale

- Domande frequenti sui tipi di firewall

- Tipi di firewall per fattori di forma

-

Che cos'è un firewall perimetrale?

- Come funziona un firewall perimetrale?

- Tipi di firewall perimetrali

- Che cos'è il perimetro della rete?

- Vantaggi del firewall perimetrale

- Rischi del firewall perimetrale

- Firewall perimetrale vs. Firewall client

- Firewall perimetrale vs. Firewall del Data Center

- Domande frequenti sul firewall perimetrale

-

Che cos'è un firewall con filtro dei pacchetti?

- Come funziona un firewall con filtro dei pacchetti?

- Casi d'uso del firewall di filtraggio dei pacchetti

- Vantaggi del firewall di filtraggio dei pacchetti

- Sfide del firewall di filtraggio dei pacchetti

- Tipi di firewall per il filtraggio dei pacchetti

- Confronto tra i firewall con filtro dei pacchetti e altre tecnologie di sicurezza

- Domande frequenti sui firewall con filtro dei pacchetti

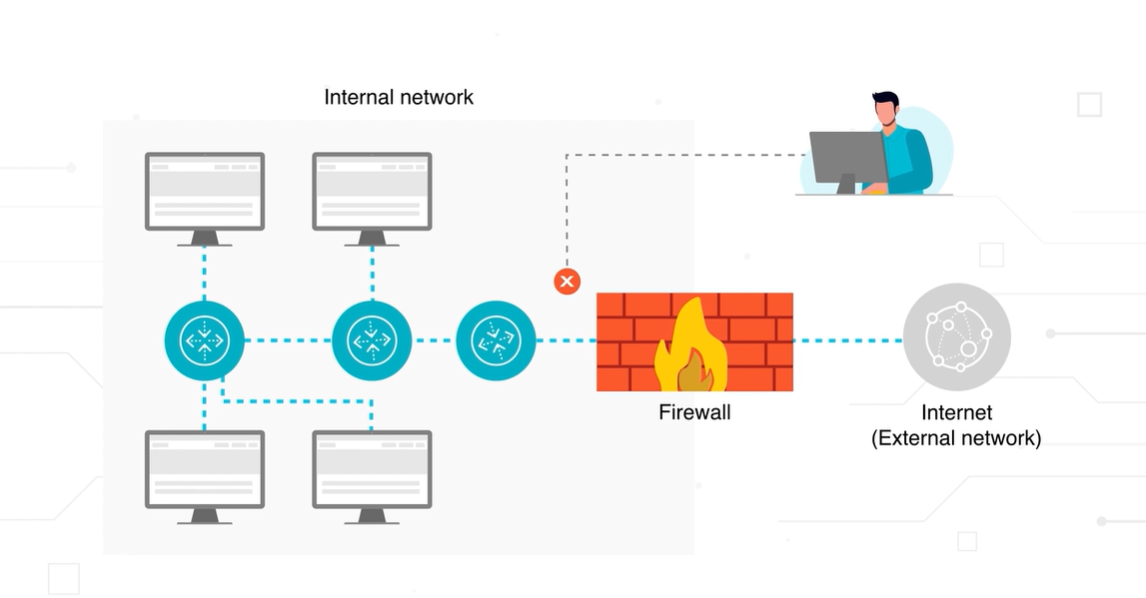

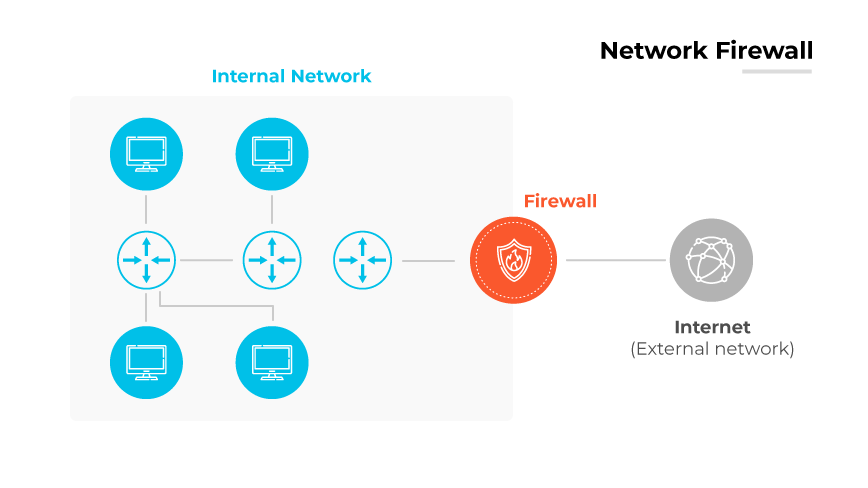

Che cos'è un firewall di rete?

Un firewall di rete è un dispositivo di sicurezza che filtra il traffico tra una rete interna fidata e reti esterne non fidate.

I firewall di rete funzionano ispezionando i pacchetti di dati in entrata e in uscita in base a una serie di regole di sicurezza e consentendo o negando il passaggio. Questo processo garantisce che solo i dati sicuri e autorizzati entrino o escano dalla rete, salvaguardando l'integrità e la riservatezza dei sistemi di rete interni.

Perché i firewall di rete sono importanti?

I firewall di rete sono importanti perché rappresentano la prima linea di difesa nella sicurezza di rete. Gestiscono attivamente l'ingresso e l'uscita del traffico di rete per evitare accessi non autorizzati. Stabilendo una serie di solide regole di sicurezza, i firewall delimitano e proteggono efficacemente il confine tra le risorse aziendali interne e l'Internet pubblico non protetto.

Come funziona un firewall di rete?

Un firewall di rete opera come gatekeeper al confine tra reti interne sicure e reti esterne potenzialmente insicure. I firewall di rete sono disponibili in forma di firewall software o hardware.

La loro funzione principale è quella di analizzare i pacchetti di rete rispetto a una serie di regole stabilite, determinando quali pacchetti possono entrare o uscire dalla rete. Il controllo basato su regole consente al firewall di consentire il passaggio di dati sicuri, bloccando al contempo il traffico potenzialmente dannoso.

I moderni firewall di rete si sono evoluti per offrire più del semplice filtraggio di base dei pacchetti, spesso includendo funzioni come la Network Address Translation (NAT), che consente a più dispositivi di una rete locale di condividere un unico indirizzo IP pubblico. I firewall di rete possono anche assegnare la priorità al traffico per garantire il buon funzionamento delle applicazioni sensibili, come ad esempio assegnare la priorità ai dati VoIP rispetto alle e-mail per evitare ritardi nella comunicazione.

Oltre a gestire l'accesso in base agli indirizzi IP e alle porte, i moderni firewall possono ispezionare i dati all'interno dei pacchetti. L'ispezione profonda dei pacchetti (DPI) consente ai firewall di filtrare i contenuti, contrastare i pacchetti di dati dannosi e proteggere dagli attacchi informatici.

Caratteristiche del firewall di rete

Controllo degli accessi

I firewall di rete impongono i privilegi di accesso, un aspetto fondamentale per mantenere un ambiente di rete sicuro. Adottando un approccio 'deny by default', i moderni firewall di rete si allineano in genere ai modelli di sicurezza di rete Zero Trust, che presuppongono che nessun traffico sia attendibile, il che riduce significativamente il rischio.

Protezione dei dati

La protezione dei dati limita l'accesso alle informazioni sensibili. Impediscono alle entità non autorizzate di raggiungere i dati critici, salvaguardando le informazioni riservate come i registri finanziari e i dati personali dalla divulgazione non autorizzata.

Monitoraggio del traffico

Il monitoraggio del traffico è un'altra caratteristica fondamentale dei firewall di rete. Monitorando i trasferimenti di dati, i firewall di rete possono identificare e neutralizzare i rischi, consentendo agli amministratori di rete di regolare le impostazioni di sicurezza in risposta ai modelli di traffico osservati.

Sistema di prevenzione delle intrusioni (IPS)

Il ruolo dei firewall nel prevenire il dirottamento del sistema è fondamentale. Servono da deterrente per i criminali informatici, bloccando l'accesso alle risorse di rete.

Threat Prevention

I firewall di rete rappresentano una linea di difesa cruciale contro malware, spyware, adware, ecc. Con l'aumento della complessità tecnologica, aumentano anche i potenziali punti di ingresso per queste minacce, che i firewall di rete aiutano a sigillare.

Tipi di firewall di rete

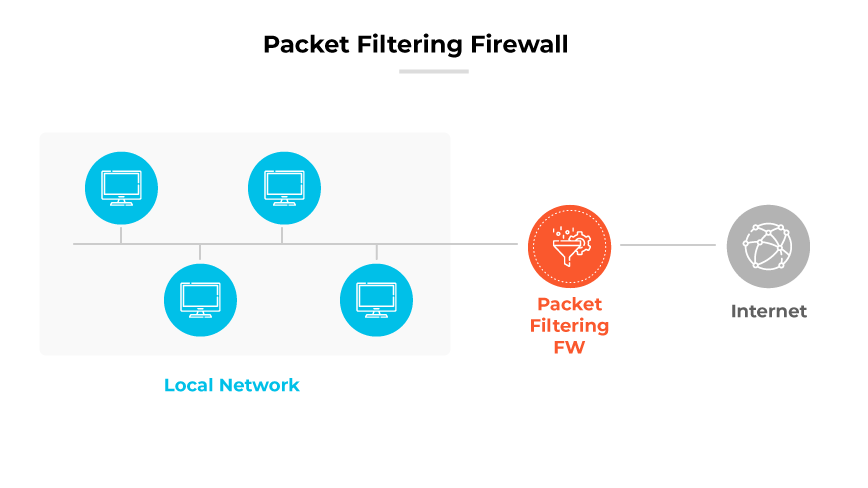

Firewall con filtraggio dei pacchetti

I firewall di filtraggio dei pacchetti operano a livello di rete per controllare l'accesso ai dati in base a una serie di regole. Queste regole vengono applicate ai pacchetti di dati e ai loro attributi, come gli indirizzi IP e le porte, determinando se i pacchetti sono consentiti attraverso la rete.

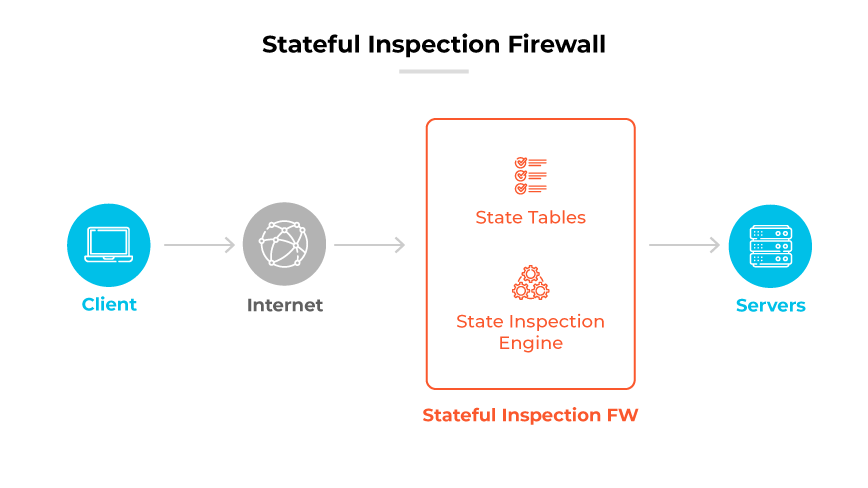

Firewall Stateful Inspection

I firewall Stateful Inspection offrono un livello di protezione più sofisticato, monitorando lo stato delle connessioni di rete attive. Ispezionano sia le informazioni dell'intestazione che lo stato dei pacchetti, consentendo loro di prendere decisioni più informate sul traffico da consentire o negare.

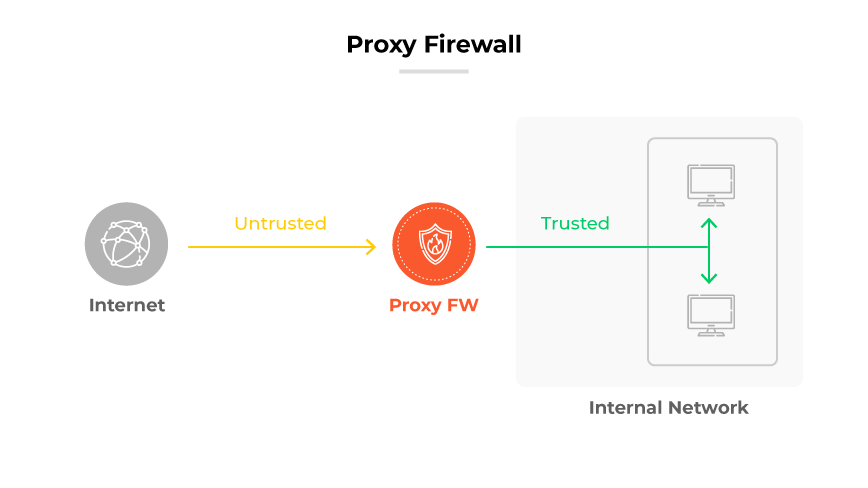

Firewall Proxy

I firewall proxy agiscono come intermediari tra gli utenti e i servizi a cui accedono. Gestendo le richieste per conto degli utenti, forniscono un alto livello di sicurezza e privacy dei dati, filtrando i messaggi a livello di applicazione e impedendo le connessioni dirette dall'esterno della rete.

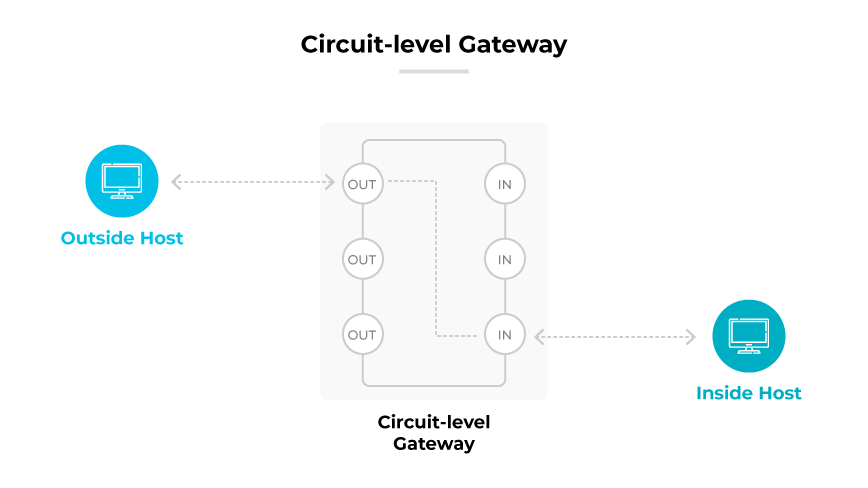

Gateway a livello di circuito

Gateway a livello di circuito

I gateway a livello di circuito operano a livello di sessione, stabilendo una connessione o un circuito sicuro prima di consentire il passaggio del traffico. Verificano la legittimità dell'avvio di una sessione senza ispezionare il contenuto effettivo dei pacchetti di dati, rendendoli efficienti per gestire e convalidare rapidamente le connessioni.

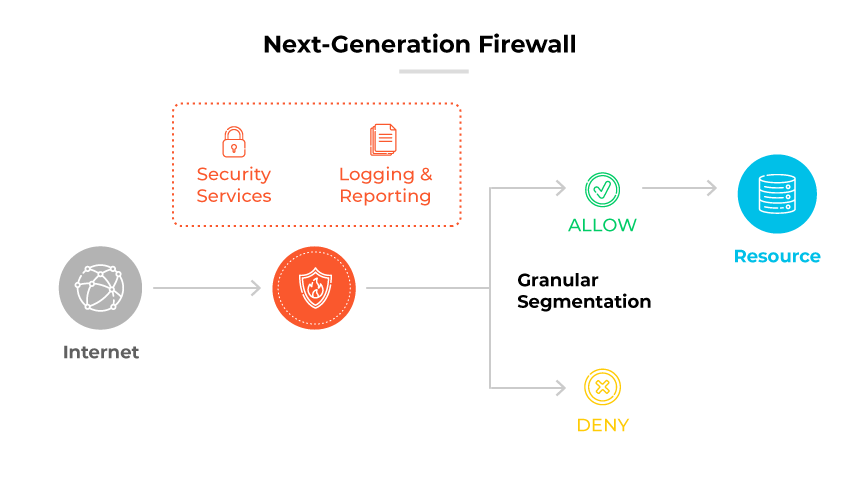

Firewall di nuova generazione (NGFW)

I Firewall di nuova generazione (NGFW) offrono funzionalità di sicurezza complete che vanno oltre i firewall tradizionali, incorporando funzionalità di ispezione avanzate, consapevolezza delle applicazioni e intelligence sulle minacce. Analizzano il traffico a un livello più profondo per proteggere dalle minacce complesse e moderne.

Tipi di firewall definiti e spiegati

Firewall di rete vs. Firewall basati su host

I firewall di rete sono progettati per proteggere la rete filtrando il traffico che entra o esce attraverso i confini della rete. Applicano le politiche di sicurezza di rete, valutando i pacchetti di dati a vari livelli per impedire l'accesso non autorizzato. Questi firewall sono spesso posizionati in punti strategici della rete per ispezionare e gestire il flusso di traffico, rilevando e prevenendo le minacce esterne.

I firewall basati su host, invece, sono installati sui singoli dispositivi della rete. Forniscono un controllo granulare sul traffico di rete in entrata e in uscita del dispositivo host. A differenza dei firewall di rete che proteggono il perimetro, i firewall basati su host offrono un secondo livello di difesa, gestendo il traffico a livello di dispositivo e impedendo l'esecuzione di applicazioni dannose o lo sfruttamento di vulnerabilità all'interno dei singoli sistemi.

L'integrazione di firewall basati sulla rete e sull'host in un ambiente aziendale offre una soluzione di sicurezza di rete a più livelli. Mentre i firewall di rete rappresentano la prima linea di difesa contro gli attacchi che colpiscono la rete in generale, i firewall basati su host aggiungono profondità ai protocolli di sicurezza, proteggendo il traffico interno e fornendo protezione agli endpoint.