-

- Come funziona un firewall con filtro dei pacchetti?

- Casi d'uso del firewall di filtraggio dei pacchetti

- Vantaggi del firewall di filtraggio dei pacchetti

- Sfide del firewall di filtraggio dei pacchetti

- Tipi di firewall per il filtraggio dei pacchetti

- Confronto tra i firewall con filtro dei pacchetti e altre tecnologie di sicurezza

- Domande frequenti sui firewall con filtro dei pacchetti

Indice dei contenuti

-

Tipi di firewall definiti e spiegati

- Quali sono i diversi tipi di firewall?

- Capacità dei firewall moderni

- Tipi di firewall per sistemi protetti

- Tipi di firewall per posizionamento nell'infrastruttura di rete.

- Tipi di firewall per metodo di filtraggio dei dati

- Come scegliere il giusto firewall per una rete aziendale

- Domande frequenti sui tipi di firewall

- Tipi di firewall per fattori di forma

-

Che cos'è un firewall perimetrale?

- Come funziona un firewall perimetrale?

- Tipi di firewall perimetrali

- Che cos'è il perimetro della rete?

- Vantaggi del firewall perimetrale

- Rischi del firewall perimetrale

- Firewall perimetrale vs. Firewall client

- Firewall perimetrale vs. Firewall del Data Center

- Domande frequenti sul firewall perimetrale

- Che cos'è un firewall di rete?

Che cos'è un firewall con filtro dei pacchetti?

Indice dei contenuti

Un firewall di filtraggio dei pacchetti è un dispositivo di sicurezza di rete che filtra i pacchetti di rete in entrata e in uscita in base a un insieme di regole predefinite.

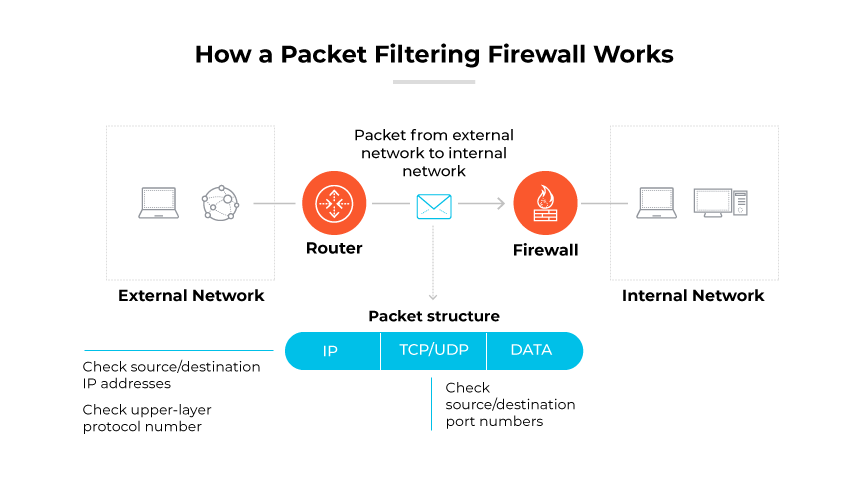

Le regole si basano in genere su indirizzi IP, numeri di porta e protocolli. Ispezionando le intestazioni dei pacchetti, il firewall decide se corrispondono a una regola consentita; in caso contrario, blocca il pacchetto. Il processo aiuta a proteggere le reti e a gestire il traffico, ma non ispeziona i contenuti dei pacchetti alla ricerca di potenziali minacce.

Come funziona un firewall con filtro dei pacchetti?

Questo tipo di firewall opera a livello fondamentale applicando una serie di regole predeterminate a ogni pacchetto di rete che tenta di entrare o uscire dalla rete. Queste regole sono definite dall'amministratore di rete e sono fondamentali per mantenere l'integrità e la sicurezza di rete.

I firewall di filtraggio dei pacchetti utilizzano due componenti principali all'interno di ogni pacchetto di dati per determinarne la legittimità: l'intestazione e il carico utile.

L'intestazione del pacchetto include l'indirizzo IP di origine e di destinazione, rivelando l'origine del pacchetto e l'endpoint previsto. Protocolli come TCP, UDP e ICMP definiscono le regole di ingaggio per il viaggio del pacchetto. Inoltre, il firewall esamina i numeri di porta di origine e di destinazione, che sono simili alle porte attraverso cui viaggiano i dati. Vengono ispezionati anche alcuni flag all'interno dell'intestazione TCP, come il segnale di richiesta di connessione. La direzione del traffico (in entrata o in uscita) e l'interfaccia di rete specifica (NIC) che i dati stanno attraversando, sono presi in considerazione nel processo decisionale del firewall.

I firewall di filtraggio dei pacchetti possono essere configurati per gestire il traffico in entrata e in uscita, fornendo un meccanismo di sicurezza bidirezionale. Questo garantisce la prevenzione di accessi non autorizzati da parte di fonti esterne che tentano di accedere alla rete interna e di minacce interne che cercano di comunicare verso l'esterno.

Casi d'uso del firewall di filtraggio dei pacchetti

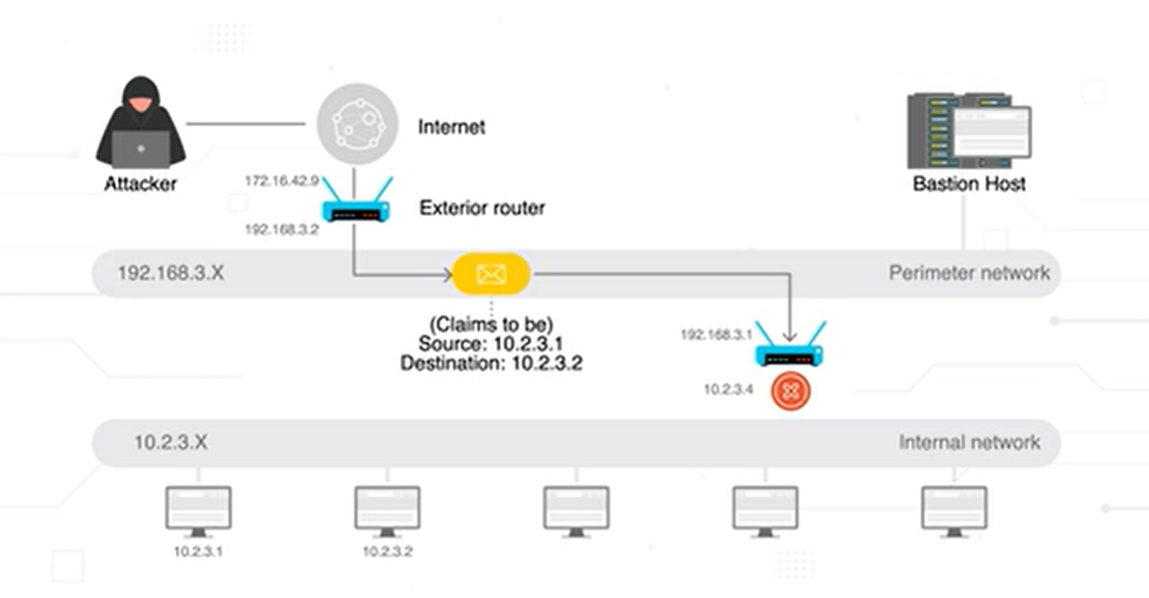

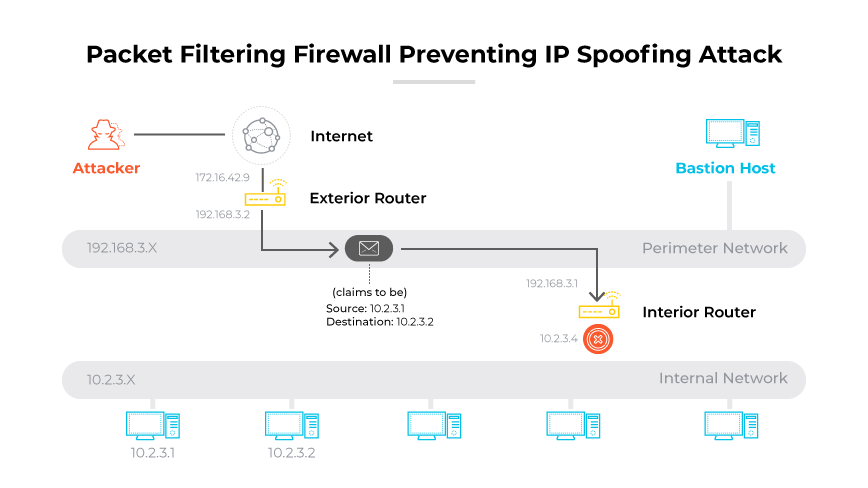

Un caso d'uso primario del firewall di filtraggio dei pacchetti è la prevenzione degli attacchi di spoofing IP, in cui il firewall esamina gli indirizzi IP di origine dei pacchetti in arrivo. Assicurandosi che i pacchetti provengano da fonti previste e affidabili, il firewall può impedire agli aggressori di mascherarsi come entità legittime all'interno della rete. Questo è particolarmente importante per le difese perimetrali.

Oltre alla sicurezza di rete, i firewall di filtraggio dei pacchetti vengono utilizzati per gestire e ottimizzare il flusso del traffico di rete. Impostando regole che riflettono le politiche di rete, questi firewall possono limitare il traffico tra diverse subnet all'interno dell'azienda. La limitazione del traffico tra sottoreti diverse aiuta a contenere le potenziali violazioni e a segmentare le risorse di rete in base alle esigenze dei reparti o ai livelli di sensibilità.

Un altro caso d'uso per i firewall di filtraggio dei pacchetti è rappresentato dagli scenari in cui si apprezzano la velocità e l'efficienza delle risorse. Grazie alla loro natura meno intensiva dal punto di vista computazionale, i firewall di filtraggio dei pacchetti possono elaborare rapidamente il traffico senza un sovraccarico significativo.

Vantaggi del firewall di filtraggio dei pacchetti

Efficienza ad alta velocità

Uno dei principali vantaggi dei firewall di filtraggio dei pacchetti è la loro capacità di prendere decisioni rapide. Operando a livello di rete, accettano o rifiutano rapidamente i pacchetti in base alle regole impostate, senza la necessità di un'ispezione profonda dei pacchetti. Ciò si traduce in un'elaborazione molto rapida, che consente un flusso efficiente del traffico di rete e riduce le possibilità di colli di bottiglia.

Funzionamento trasparente

I firewall di filtraggio dei pacchetti sono progettati per essere trasparenti all'utente finale. Funzionano in modo autonomo, applicando regole al traffico di rete senza richiedere l'intervento dell'utente o una notifica, a meno che non venga abbandonato un pacchetto. La trasparenza garantisce che le misure di sicurezza di rete non ostacolino l'esperienza dell'utente o richiedano una formazione approfondita per gli utenti finali.

Efficienza dei costi

I firewall di filtraggio dei pacchetti sono efficienti dal punto di vista dei costi. Spesso sono integrati nei router di rete, il che elimina la necessità di dispositivi firewall separati.

Semplicità iniziale e facilità d'uso

Un tempo si pensava che la facilità d'uso fosse un vantaggio dei firewall con filtraggio dei pacchetti. In genere non richiedono una configurazione complessa.

Sfide del firewall di filtraggio dei pacchetti

Capacità di registrazione limitate

Uno degli svantaggi significativi dei firewall con filtraggio dei pacchetti è la limitata capacità di registrazione. Questi sistemi spesso registrano informazioni minime sul traffico di rete, il che può rappresentare un problema di conformità per le aziende soggette a rigorosi standard di protezione dei dati. Senza una registrazione completa, l'identificazione di schemi di attività sospette diventa più difficile, lasciando potenzialmente le vulnerabilità della sicurezza non affrontate.

Inflessibilità

I firewall di filtraggio dei pacchetti non sono noti per la loro flessibilità. Sono progettati per monitorare dettagli specifici come gli indirizzi IP o i numeri di porta, ma si tratta di un ambito limitato nel contesto più ampio della moderna gestione degli accessi alla rete. I firewall avanzati offrono maggiore visibilità e controllo, adattandosi dinamicamente all'evoluzione dei problemi di sicurezza. I filtri a pacchetto richiedono un'impostazione e una manutenzione manuale.

Meno sicuro

Rispetto ai firewall più avanzati, i firewall con filtraggio dei pacchetti sono meno sicuri. Basano le loro decisioni di filtraggio su informazioni superficiali come gli indirizzi IP e i numeri di porta, senza considerare il contesto dei dispositivi degli utenti o l'utilizzo delle applicazioni. La loro incapacità di ispezionare oltre l'esterno del pacchetto significa che non possono identificare o bloccare i payload contenenti codice maligno, rendendoli suscettibili allo spoofing degli indirizzi e ad altri attacchi sofisticati.

Funzionamento senza stato

La natura fondamentalmente stateless dei firewall di filtraggio dei pacchetti limita la loro capacità di proteggere dalle minacce complesse. Poiché trattano ogni pacchetto in modo isolato, non ricordano le azioni passate, il che rappresenta una lacuna quando si tratta di garantire una sicurezza continua. Questa mancanza di consapevolezza dello stato può consentire alle minacce di sfuggire se le regole del firewall non sono meticolosamente create e aggiornate.

Difficile da gestire

I firewall di filtraggio dei pacchetti possono offrire inizialmente una certa facilità d'uso, ma possono diventare rapidamente difficili da gestire con l'aumentare delle dimensioni e della complessità della rete. I set di regole devono essere configurati e aggiornati manualmente, aumentando il carico di lavoro dei team addetti alla sicurezza e il potenziale di errore umano. La mancanza di automazione nella gestione delle minacce e nell'ispezione dei pacchetti complica ulteriormente il compito di mantenere un ambiente di rete sicuro.

Incompatibilità del protocollo

Un'altra sfida è l'incompatibilità con alcuni protocolli che i firewall di filtraggio dei pacchetti devono affrontare. I protocolli che richiedono l'allocazione dinamica delle porte o il mantenimento delle informazioni sullo stato possono presentare delle difficoltà. Questa limitazione può ostacolare l'uso di servizi legittimi e complicare l'applicazione dei criteri di sicurezza.

Tipi di firewall per il filtraggio dei pacchetti

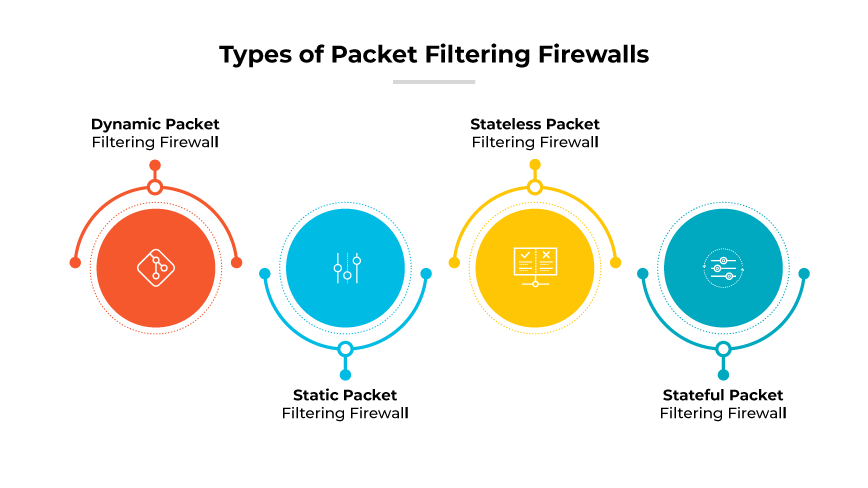

Firewall dinamico con filtraggio dei pacchetti

I firewall con filtraggio dinamico dei pacchetti sono adattivi e possono modificare le regole in base alle condizioni del traffico di rete. Consentono un approccio più flessibile alla sicurezza di rete. I firewall di filtraggio dinamico dei pacchetti possono essere utili per gestire i protocolli di trasferimento che allocano le porte in modo dinamico. I firewall con filtraggio dinamico dei pacchetti sono vantaggiosi perché possono aprire e chiudere le porte secondo le necessità, il che aumenta la sicurezza senza sacrificare la funzionalità di applicazioni come l'FTP.

Firewall statico con filtraggio dei pacchetti

I firewall con filtraggio statico dei pacchetti sono caratterizzati da una configurazione fissa. Gli amministratori impostano manualmente delle regole che rimangono invariate a meno che non vengano aggiornate dall'intervento umano. Questo tipo di firewall è pratico per le reti più piccole con modelli di traffico coerenti, dove il sovraccarico amministrativo di frequenti modifiche delle regole non è sostenibile. I firewall statici sono semplici e affidabili e forniscono un livello di sicurezza di base che può essere sufficiente per gli ambienti di rete meno complessi.

Firewall con filtraggio dei pacchetti senza stato

I firewall di filtraggio dei pacchetti stateless valutano ogni pacchetto in modo isolato, senza considerare i pacchetti precedenti o futuri. Si basano su regole predeterminate per gestire l'accesso alla rete, offrendo una soluzione veloce e leggera. Tuttavia, la mancanza di comprensione contestuale può rendere i firewall stateless meno sicuri, in quanto non sono in grado di rilevare gli schemi nel traffico dannoso che potrebbero indicare un attacco sofisticato.

Firewall con filtraggio dei pacchetti Stateful

I firewall con filtraggio dei pacchetti stateful mantengono un registro delle connessioni attive e prendono decisioni in base allo stato del traffico di rete. Ciò significa che possono identificare e consentire i pacchetti che fanno parte di una connessione stabilita, il che aumenta la sicurezza impedendo l'accesso non autorizzato che un sistema stateless potrebbe non rilevare. I firewall stateful offrono un livello di sicurezza superiore.

Tipi di firewall definiti e spiegati

Confronto tra i firewall con filtro dei pacchetti e altre tecnologie di sicurezza

Filtro dei pacchetti Firewall vs. Server Proxy

I server proxy fungono da intermediari tra gli utenti e Internet, offrendo un diverso livello di sicurezza rispetto ai firewall di filtraggio dei pacchetti. A differenza dei filtri di pacchetti, che operano a livello di rete, i proxy lavorano a livello di applicazione, esaminando e gestendo il traffico per applicazioni specifiche. I proxy possono anonimizzare il traffico della rete interna e gestire le connessioni in modo più granulare. Forniscono un livello superiore di filtraggio dei contenuti e di autenticazione degli utenti, che i firewall di filtraggio dei pacchetti non supportano intrinsecamente. Combinando il filtraggio dei pacchetti con un proxy, si può ottenere un quadro di sicurezza più completo, che protegge da una gamma più ampia di minacce, affrontando i limiti dei firewall con filtraggio dei pacchetti.

Filtraggio dei pacchetti vs. Firewall Stateful Inspection

I firewall Stateful Inspection rappresentano un progresso rispetto ai firewall tradizionali di filtraggio dei pacchetti, in quanto mantengono la consapevolezza del contesto del traffico di rete. Monitorano lo stato delle connessioni attive e prendono decisioni in base alla sequenza e allo stato dei pacchetti. Ciò consente loro di rilevare e prevenire vari tipi di attacchi che un semplice firewall di filtraggio dei pacchetti potrebbe ignorare, come quelli che sfruttano le connessioni stabilite. Mentre i filtri dei pacchetti consentono o negano rapidamente i pacchetti basandosi esclusivamente sulle informazioni dell'intestazione, l'ispezione stateful crea un flusso di controllo dinamico per una valutazione più accurata e sicura dei pacchetti di dati.

Firewall di filtraggio dei pacchetti vs. Gateway a livello di circuito

I gateway a livello di circuito forniscono meccanismi di sicurezza a livello di sessione, rendendoli abili nel verificare la legittimità delle sessioni senza ispezionare il contenuto di ciascun pacchetto. Si differenziano dai firewall di filtraggio dei pacchetti perché garantiscono che tutte le sessioni siano legittime e che i pacchetti facciano parte di una connessione nota. Questo metodo aggiunge un ulteriore livello di sicurezza tracciando lo stato di sessione delle connessioni, che può prevenire alcuni tipi di attacchi di rete che non comportano lo spoofing dei pacchetti, ma sfruttano le debolezze dei protocolli di gestione delle sessioni. I gateway a livello di circuito sono particolarmente efficaci negli ambienti in cui l'integrità della sessione è più critica dell'ispezione granulare dei contenuti dei pacchetti.

Domande frequenti sui firewall con filtro dei pacchetti

Un firewall con filtraggio dei pacchetti è un dispositivo di sicurezza di rete che controlla il traffico di rete in entrata e in uscita in base a regole di sicurezza predeterminate.

Ispeziona l'intestazione di ogni pacchetto dati e lo consente o lo blocca in base alle regole impostate per gli indirizzi di origine e di destinazione, le porte e i protocolli.

I firewall di filtraggio dei pacchetti offrono un'elaborazione ad alta velocità, trasparenza operativa ed efficienza economica, sfruttando l'infrastruttura di routing esistente.

Un esempio di filtraggio dei pacchetti è un router configurato in modo da consentire il traffico HTTP attraverso la porta 80, ma bloccare il traffico FTP attraverso la porta 21.

Le limitazioni includono la vulnerabilità allo spoofing IP, la natura stateless che offre meno contesto e la mancanza di un'ispezione approfondita dei pacchetti.

Un firewall filtra il traffico utilizzando set di regole, controllando il flusso di dati in base agli indirizzi di origine e di destinazione, alle porte e ai protocolli.